因为实在太闲所以决定写一点面向新手的文章,多数为我个人的理解,有什么不足的话各位师傅可以指正。

1.登录

登录处做的好的话一般只有弱口令(例如若依),但是当我们遇到二开系统或是自研系统,就可以尝试一些类似万能密码的操作,这里讲一下逻辑上的错误造成的漏洞。

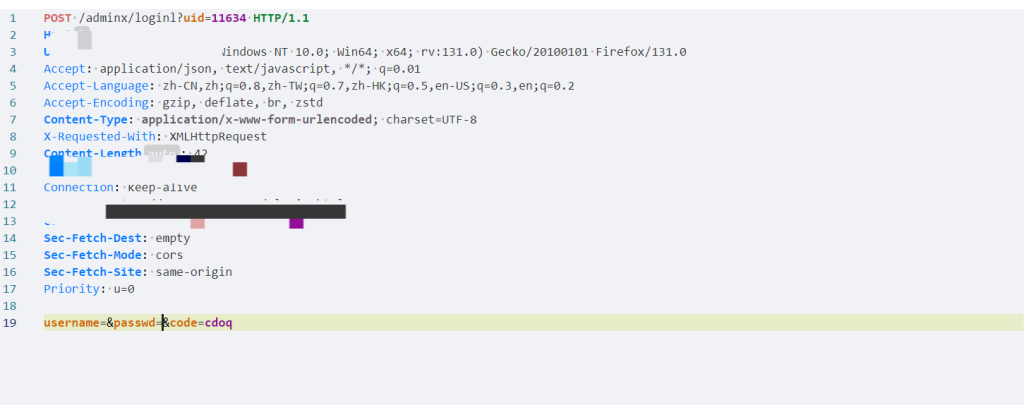

1.1参数遍历

一些系统在登录时抓包,会看到除username和passwd之外的参数,例如uid这些,这时候就可以尝试去清空user和passwd参数,并对uid进行爆破。

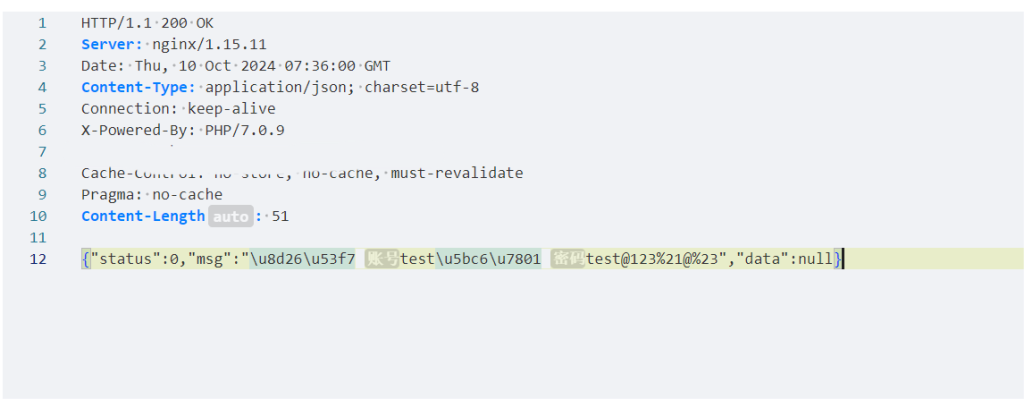

因为一些系统的逻辑是根据你输入的uid参数来调用数据库中此uid的账密来跟请求包对照,错误时返回错误信息。

但当代码逻辑有缺陷,未做严格校验时,检测到空白参数后,就会返回此uid的账密数据,造成泄露。

某区护政务访客系统参数遍历:

类似就是这种效果,报告太多死活没找到,整了个类似的效果图,师傅们见谅。

1.2注册

谈到注册,首当其冲的就是任意用户注册,这种漏洞在大学一些考试和实验系统非常多。他们只对参数做了长度或者格式的校验,却并未验证提交的数据的准确性。

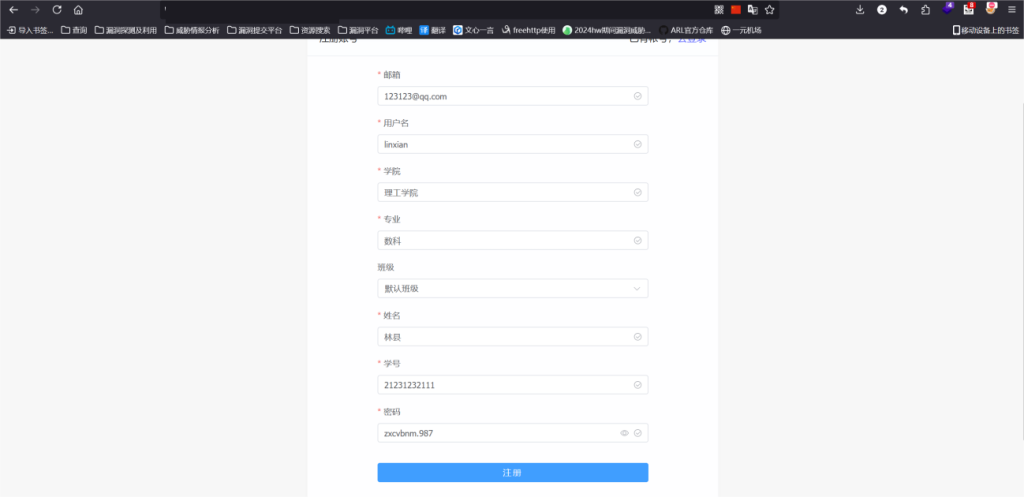

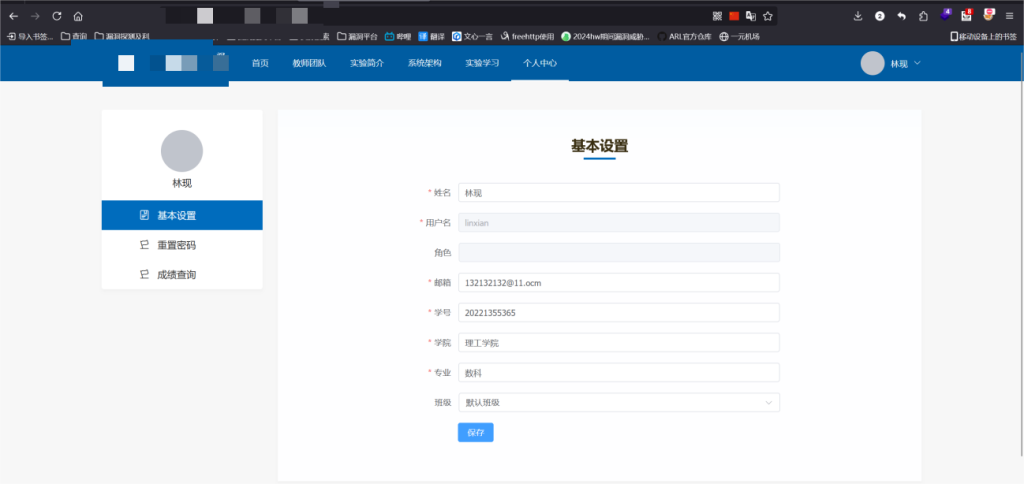

某大学考实验系统注册:

这个注册系统只对学号做了十一位的校验,而没确定学号的真实性,邮箱也是只验证xxxxxx@xxx的格式,很多新上线的系统都有,可能是因为上线前没做测试。

其次为任意用户覆盖,一个超级高危的逻辑漏洞,现在基本遇不到,原理就是注册一个已经存在的用户名,例如admin系统管理员,逻辑上的缺陷就会造成你注册的这个admin用户覆盖了原有的admin管理员账户,因为是比较老的漏洞,我这边没有案例给大家看,不好意思。

1.3验证

找回处一些逻辑漏洞也有很多,类似于验证码复用,验证码拦截,验证码爆破,验证码轰炸,验证跳过,验证绕过等。这里我们只讲验证码复用和验证绕过。

验证码复用有很多挖掘方式,原理就是没对验证码和手机号做一对一的校验,或者就是前后端未做验证。

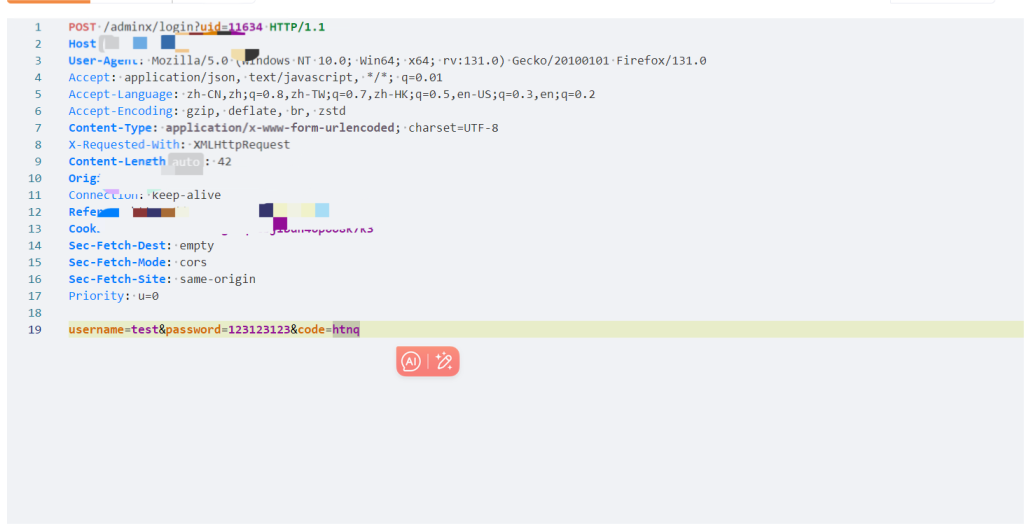

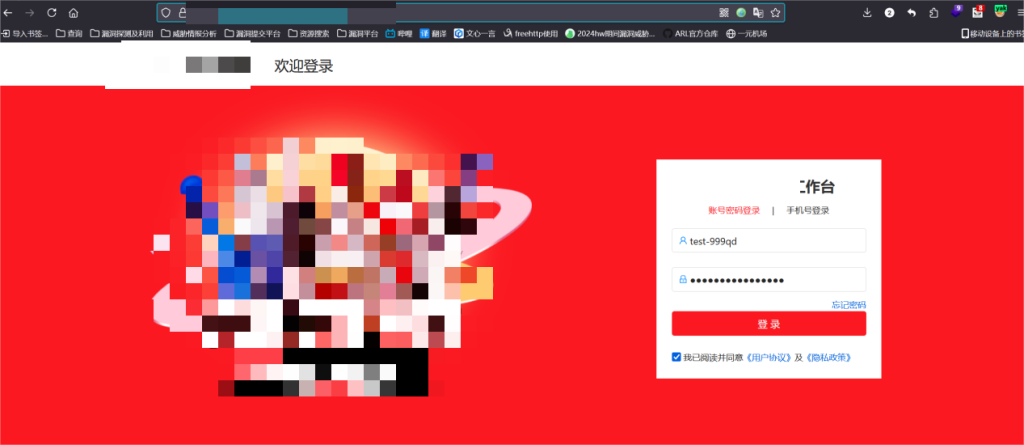

某工作台登录处:

通过酷酷习题大法拿到账密后发现登录有双重校验,需要验证码,安全意识还挺高。

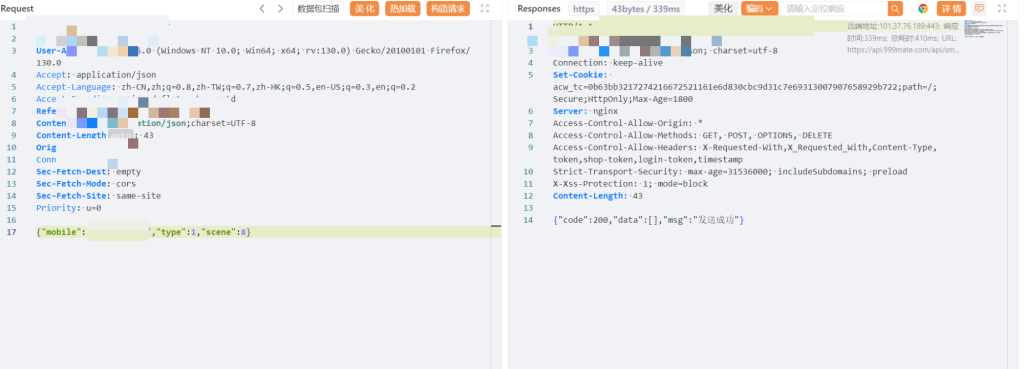

抓包查看

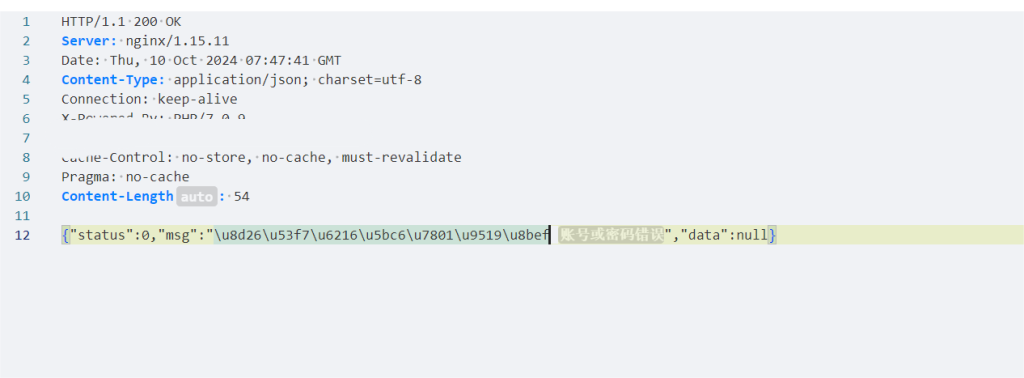

发现请求包内有mobile,尝试直接修改为自己手机号不行之后在后面再拼接一条mobile参数

拼接的mobile为我自己手机号,用来接收验证码。

这里发现的漏洞就是未对请求包做校验,导致可以修改请求包内容,造成验证码复用。但不知道为什么不能直接修改mobile参数,但可以添加。

验证绕过有很多种方式,这里讲cookie验证绕过,原理就是系统只验证cookie字段而不验证cookie内容,从而造成验证绕过。

某政务cookie验证绕过:

![图片[11]-浅谈逻辑(1):登录-阻击者联盟](https://blog.h-acker.cn/wp-content/uploads/2024/08/kappframework-OkHUdq11-1024x339.png)

此处id为我自己加的测试参数,添加cookie字段后绕过

![图片[12]-浅谈逻辑(1):登录-阻击者联盟](https://blog.h-acker.cn/wp-content/uploads/2024/08/kappframework-dxLwCz11-1024x296.png)

暂时就这些,师傅们想看的话我下班抽时间继续更新。

暂无评论内容