最新发布第2页

排序

美国政府公布攻击Ivanti云服务设备的技术细节

美国政府的网络安全和执法机构周三发布了专业黑客入侵Ivanti云服务设备(CSA)所用的两个复杂漏洞利用链的技术细节。这些机构发布了清理行动中的入侵指标(IOCs)和其他取证数据,并警告称,...

从关于deepseek的谣言中能看出什么(纯个人主观)

近期,由于各种原因,deepseek一直处于服务器繁忙的状态,许多用户无法正常使用deepseek某些互联网营销号借此机会,开始编造一些懂网络技术的人听起来很离谱,不懂的人听起来热血沸腾的谣言,什...

web渗透基本流程

大部分小白在web渗透中或许只是使用扫描器单纯的扫,这样几乎没有出洞的概率,本篇文章教学如何对指定网站进行有条理的web渗透1.信息收集对于大部分网站,总会有很多的子域名,也会套cdn,我们...

常用社会工程学技巧

一,信息收集我们可以借助搜索引擎或是各种平台来对于渗透的目标进行信息收集,信息收集可以用于各种方面,比如获取后台账号,找寻后台地址。还可以用其对于文件以及视频,ip的来源去进行一个溯源...

习近平同佛得角总统内韦斯就中佛建交50周年互致贺电

4月25日,国家主席习近平同佛得角总统内韦斯互致贺电,庆祝两国建交50周年。 习近平指出,中国和佛得角传统友好,两国友谊历久弥新。半个世纪以来,双方在涉及彼此核心利益和重大关切问题上相互...

公安网安部门侦破“开盒案”

2024年杭州市公安局网警分局侦办一起“开盒案件”,受到中央电视台CCTV1《今日说法》栏目组的专题报道《信息被窃之后》。 案件侦破情况2024年3月,杭州市公安局网警分局会同临安区公安分局成...

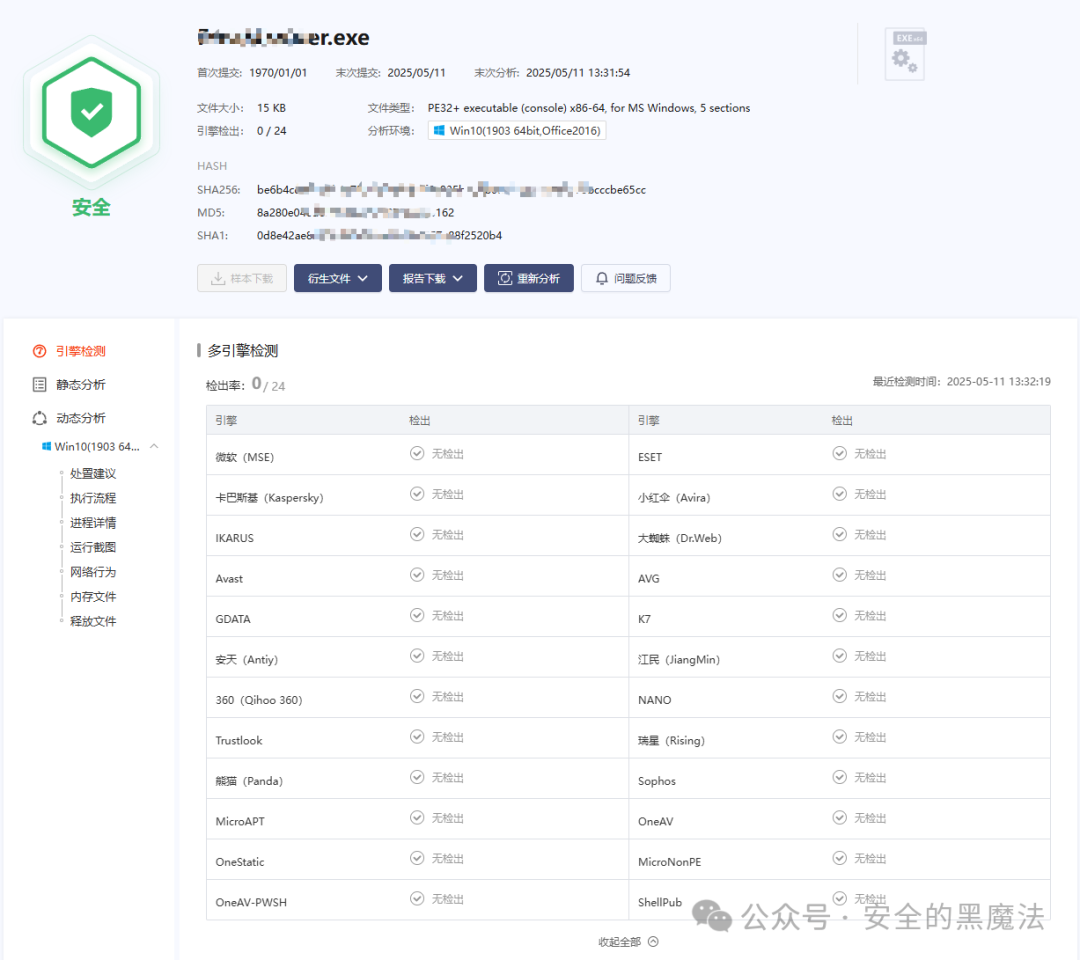

一个用于绕过杀软加载fscan的加载器

在学习fscan的源码时,偶然间查看到了这篇文章:技术幻影-揭开fscan免杀的面纱,才知道有CGO这个技术,于是学习了一下,并且想尝试一下反射式DLL注入能不能应用在CGo编译的DLL上,于是有了本项目...

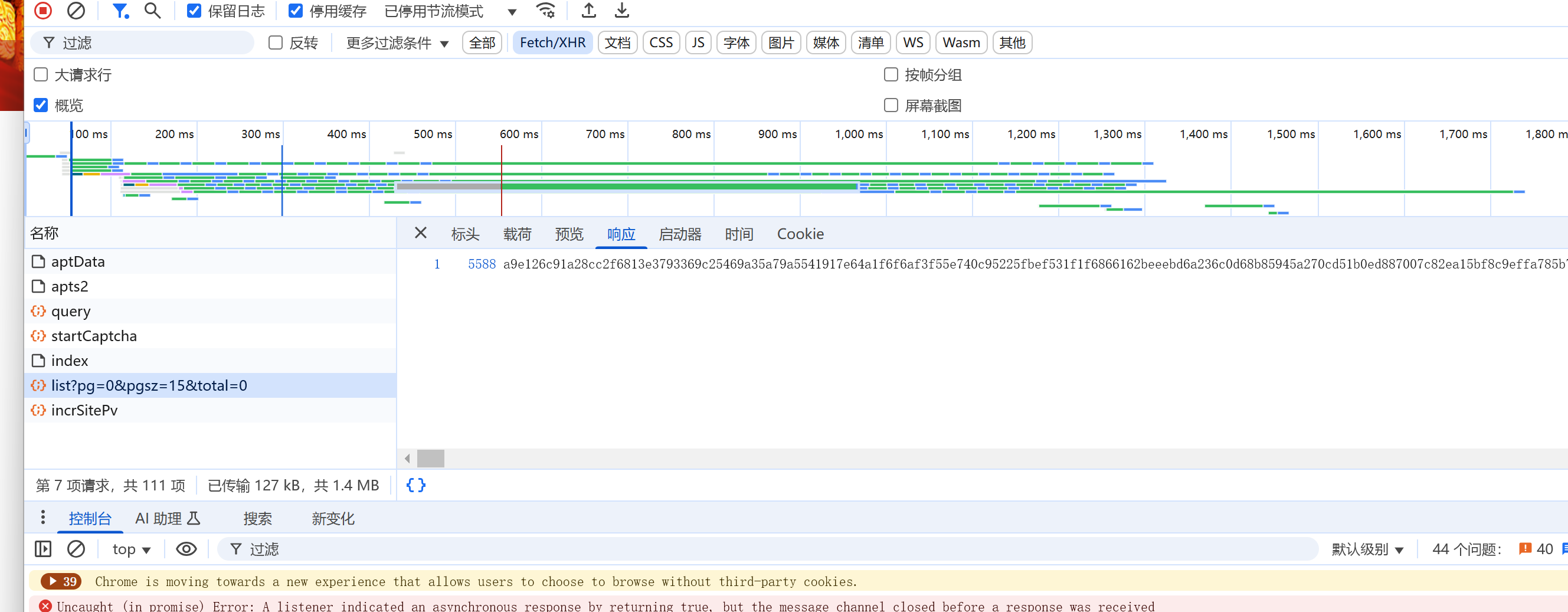

一次简单的js逆向

在挖edu的时候发现一个响应的密文由于密文在响应没有能搜索的关键key 也不想一个个去翻请求堆栈 所以直接搜索了decrypt( 带个翻阅了一下发现如下断点调试了一下一眼aes发现这个t就是我们的...

连续4年!国家安全部党委专门召开会议部署这一重要工作

近日,国家安全部党委召开2026年度巡视督导工作会议,听取各巡督组前一个阶段巡督工作汇报,研究部署2026年度巡督任务。国家安全部党委书记、部长陈一新出席会议并讲话。会议指出,党的二十大以...