孩子们,我又回来了。分享一波关于支付的挖洞思路(比较少,因为懒得写),有什么不足各位师傅可以指正。

金额修改现在已经很少了,很难碰到,但是机缘巧合下还是可以挖到。

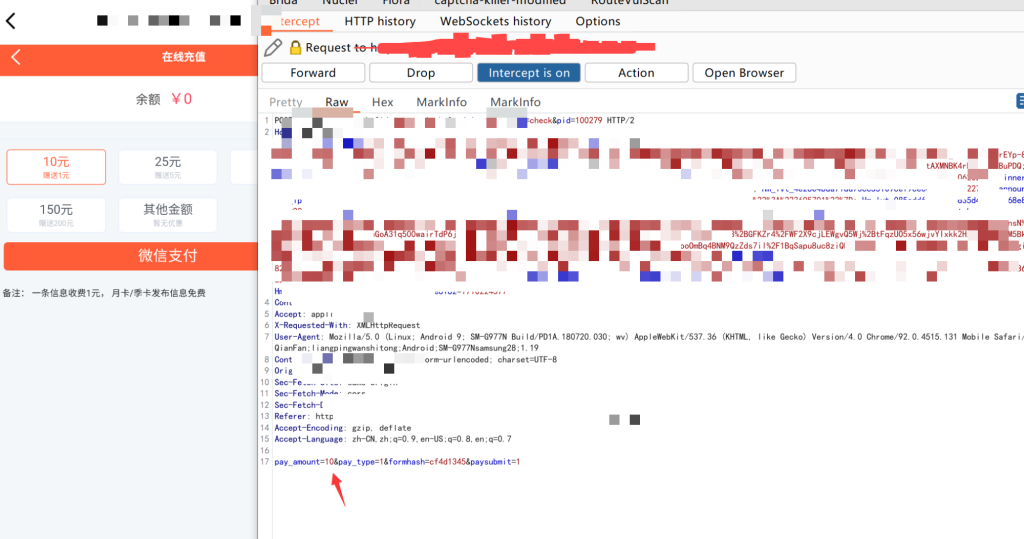

例如:

改为0.01直接放包

这种的就是一般的金额修改,在所有的支付页面都可以去尝试。

当常规修改不起作用时,可以尝试将金额改为负数,这时会有三种情况(因为我只遇见过三种)

1.不起作用

2.零元购

3.显示金额错误,但仍然可以购买,也是零元购

当然,根据实战情况,我们可以尝试各种姿势。比如网吧小程序,我们都知道一些网吧有充多少送多少的活动,这时我们就可以尝试修改赠送金额

或者是优惠券,满100减10,就可以尝试修改优惠券金额,这时要是还存在优惠券复用,或者订单并发,那就赚大了。

数值修改,当修改金额尝试失败时,我们还可以去尝试修改购买的商品数量,万一成功,我们就可以拿一份的钱购买多份商品

交叉支付,有时候不要只局限于数量,金额。尝试修改商品的id

POST /api/pay

Host: h-acker.com

uid=101&amount=114514&ttid=0001

其中,uid为商品id,当我们无法修改amount,也就是金额时,尝试修改uid。这样就有可能用同样的价格买到另一件价值更高的商品。

优惠券叠加,当我们什么都做不了,心灰意冷选择来日再战时,不妨试一下优惠券叠加,例如

POST /api/pay

Host: h-acker.com

uid=101&amount=114514&ttid=0001

其中,ttid就是优惠券的编号,我们可以尝试在后面再次加一些&ttid=0002&ttid=0003这些

还有一种危害较小的漏洞,支付限额修改。(被打回很多次,说危害有限,但还是修了,气死我了)

我们在美团和饿了么这些可以看到很多商家都有多少多少起送,但是点那么多我们又吃不了。这时候就可以试试支付限额修改,20起送改为10起送或者0起送。当然这种只存在与后端没有再次校验,基本上也是挖不到,挖到了也没啥危害。

结言:懒得写了,现在基本抓不到支付类漏洞,厂家一个个都学精了,代码天衣无缝强如怪物,灰心意冷只能选择来日再战。

本人分享的漏洞即使是小白也可以成功复现,不需要任何高深指令。逻辑漏洞只需要理解,就可以挖到,甚至有时候可以通过逻辑漏洞来扩展到getshell,当然支付漏洞好像不行,有师傅知道支付漏洞怎么扩展的话可以说一下。

就这样,继续摸鱼了

没有回复内容