一、漏洞名称

索贝融媒体系统 upload存在任意文件上传

二、漏洞描述

文件上传漏洞是指由于程序员再开发时,未对用户上传的文件进行严格的验证和过滤,而导致用户可以上传可执行的动态脚本文件。(php jsp asp)如常见的头像上传、文件附件上传、媒体上传等,允许用户上传文件,如果过滤不严格,恶意用户利用文件上传漏洞,上传有害的可以执行脚本文件到服务器中, 可以获取服务器的权限,或进一步危害服务器

三、漏洞地址

http://IP/sobey-mchEditor/aaa.jsp

四、漏洞危害

非法用户可以上传的恶意文件控制整个网站,甚至是控制服务器,这个恶意脚本文件,又被称为 webshell, 上传 webshell 后门很方便地查看服务器信息,查看目录,执行系统命令等

五、复现过程

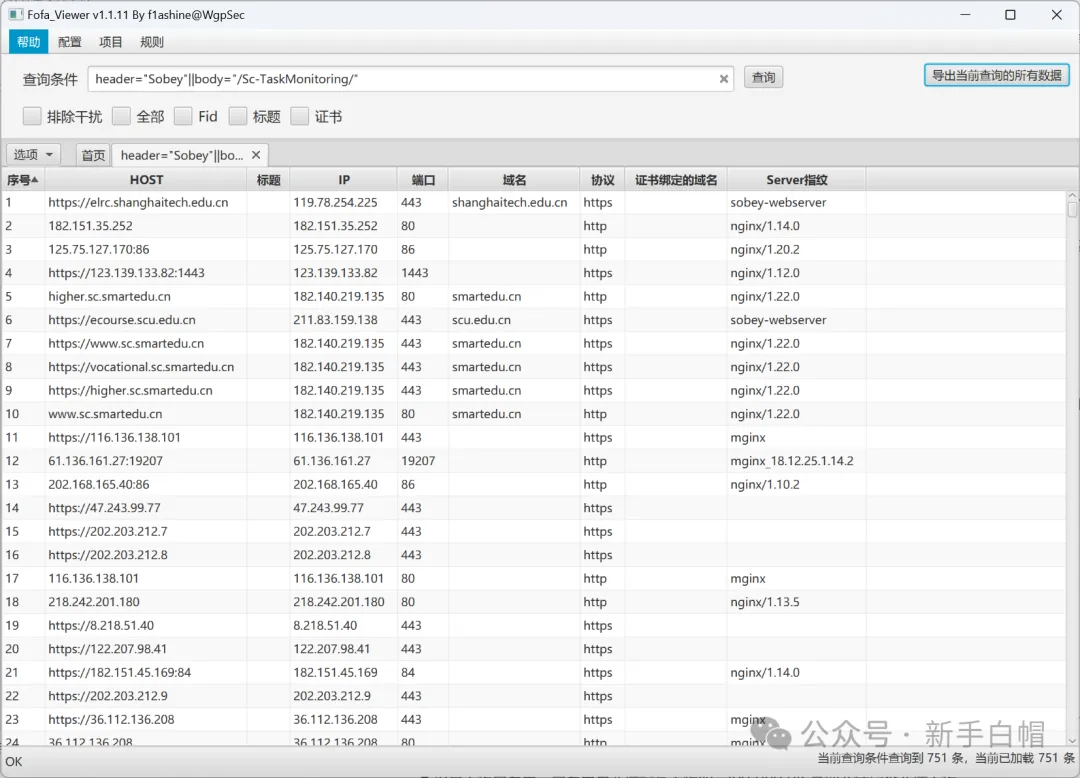

fofa 搜索

header="Sobey"||body="/Sc-TaskMonitoring/"

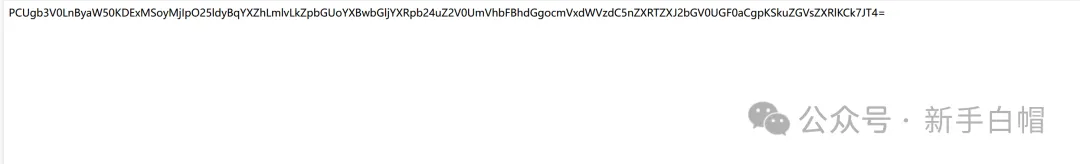

访问网站发送数据包

访问上传路径上传成功

没有回复内容