最新发布第12页

排序

众测下的SQL注入挖掘

常用手法:单引号报错,双引号正常(对比返回长度)可能存在注入,然后判断数据库类型,套用各数据库语句函数,证明有注,之后可以放入 sqlmap 中跑出注入或者自己写脚本来跑注入存在点:1 常见的...

任何组织和个人不得利用困境儿童个人信息博眼球、赚流量

关于印发《困境儿童个人信息保护工作办法》的通知 困境儿童个人信息保护工作办法 第一条 为规范困境儿童个人信息使用,保护困境儿童个人信息安全,维护困境儿童合法权益,根据《中华人民...

deepseek被攻击,让一篇AI科幻爽文全网一起“造假”…..爱国饭是真容易吃啊

前言: deepseek被ddos,相信大家都知道,最开始的消息传播就是常规的“美国干的”,这很正常,但后来事情就越发离谱了...... 正文: 整个离谱的事件要先从360和“红客”开始,360表示可以为dee...

网络安全架构的冗余设计:别光堆设备,要搞点不一样的

网络安全架构的冗余设计,并非只是简单地增添备用设备,不是这么回事,而是要通过精心构建具有多样性、动态性的异构执行环境,依靠这个,从根源上实实在在提升系统的弹性与生存能力。

锁群管理系统key.aspx 默认cookie登录

title=='锁群管理系统 V2.0'poc;在任意接口写入默认cookie用以登录绕过Cookie: ASP.NET_SessionId=evadd1jksrepp4gtbgockcbi; username=admin; power=1; powerName=%e8%b6%85%e7%ba%a7%e7%ae%a...

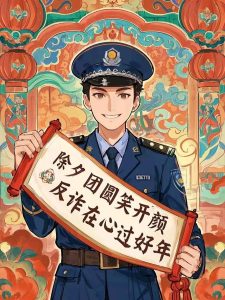

网警解密“黄牛”抢票“开挂秘籍”

1月13日,CCTV-13新闻频道《共同关注》及《24小时》栏目分别对公安网安部门抽丝剥茧,成功侦破的“ 黄某等人非法获取计算机信息系统数据案”进行专题报道。案件侦破情况2024年4月公安网安部门工...

NSA是如何监控TOR browser用户的

随着“棱镜计划”的实施,🇺🇸开始大范围监控网络,但也存在少数“法外之地”,例如tor等注重匿名的浏览器,但NSA针对tor的监控从未停止。首先,我们要了解tor所用的专用梯子,即orbot,实际情...

📡 WPA/WPA2 握手包捕获与密码恢复实战指南

—— 从监听抓包到 GPU 加速破解(Linux / macOS / Windows / WSL / Hashcat)最后更新:2026年1月26日⚠️ 法律声明:本文仅用于授权安全研究、CTF竞赛、密码恢复(如遗忘自家Wi-Fi密码)等...