排序

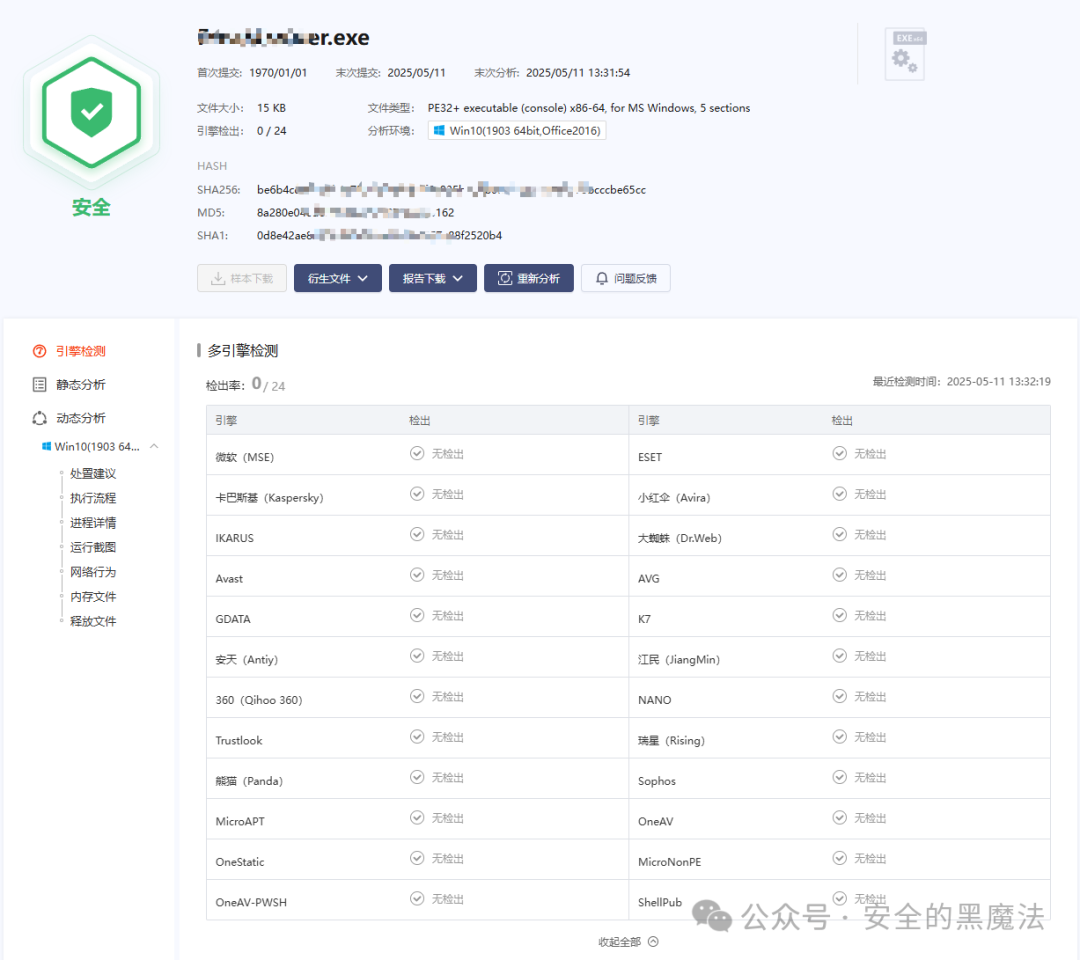

一个用于绕过杀软加载fscan的加载器

在学习fscan的源码时,偶然间查看到了这篇文章:技术幻影-揭开fscan免杀的面纱,才知道有CGO这个技术,于是学习了一下,并且想尝试一下反射式DLL注入能不能应用在CGo编译的DLL上,于是有了本项目...

JavaSec | jackson反序列化通杀链

扫码领资料获网安教程 本文由掌控安全学院 - fupanc 投稿 来Track安全社区投稿~ 千元稿费!还有保底奖励~(https://bbs.zkaq.cn) 前面简单了解了一下jackson反序列化,可以知道在序...

建全方位网络安全防御体系:策略与实践

构建全方位网络安全防御体系:策略与实践一、网络安全防御的新范式随着网络攻击手段的不断演进,传统边界防御模式已显不足。现代网络安全防御需要采用纵深防御策略,结合技术创新与人员培训,构...

网络安全中的人为因素:社会工程学与内部威胁防御策略

网络安全中的人为因素:社会工程学与内部威胁防御策略 一、人为因素:网络安全的最薄弱环节 尽管技术进步显著,人为因素仍然是网络安全链中最薄弱的环节。根据Verizon数据泄露调查报告,82%的数...

网络安全技术标准的发展趋势

随着网络技术的飞速发展和信息化进程的不断加速,网络安全已成为全球关注的焦点。网络安全技术标准的制定和发展在保障网络环境安全性方面具有至关重要的作用。本文将探讨网络安全技术标准的发展...

技术探索:基于Python的QQ语音通话数据包分析与地理位置关联

技术探索:基于Python的QQ语音通话数据包分析与地理位置关联引言在现代网络通信中,即时通讯软件(IM)已成为不可或缺的一部分,其中语音通话功能尤为普遍。然而,对于普通用户而言,这些功能背...

网络威胁情报的作用和挑战

在当今数字化转型加速的背景下,网络威胁情报(Cyber Threat Intelligence, CTI)成为企业保护自身免受不断增长的网络攻击威胁的重要组成部分。通过识别、分析和响应潜在威胁,CTI帮助企业提高...

数据泄露后的网络安全补救措施

在当今数字化的时代,数据泄露已成为企业和组织面临的一个重要网络安全威胁。当安全漏洞被攻击者利用时,可能导致敏感信息的泄露,对企业声誉及客户信任造成严重影响。因此,了解如何有效应对数...

实时网络安全监控技术的发展

随着信息技术的迅速发展,网络安全已经成为企业和个人面临的重要问题。实时网络安全监控技术作为保护数字资产的关键工具,其发展历程和技术创新值得深入探讨。本文将分析实时网络安全监控技术的...

大规模网络安全事件的案例分析

在当今数字化时代,网络安全问题已成为全球关注的焦点。随着技术的不断发展和互联网的普及,网络攻击的手段越来越多样化,规模也日益扩大。本文将通过几个典型的大规模网络安全事件案例,分析其...