到了3月底,又到了攻防演练的时候了,这不,领导又安排我参加某地市hw的红队,虽然百般不情愿,但还是来了。

收集一波资产之后,发现了一个登录页面(我最喜欢登录页面了)

用户名:admin 开始暴力破解密码

很幸运,密码也是弱口令admin123,不用费多大的力气,就进去了,我的运气简直不要太好了

登录后台后 后台大概是这个样子

随后 ,开始查找上传点,发现这里的上传点比较多,有内容管理、酒店管理、线路管理等。

先在内容管理处上传试试吧

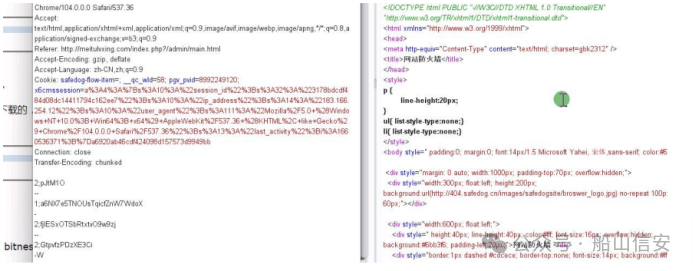

随后试探性的传了一下 phtml 测一下

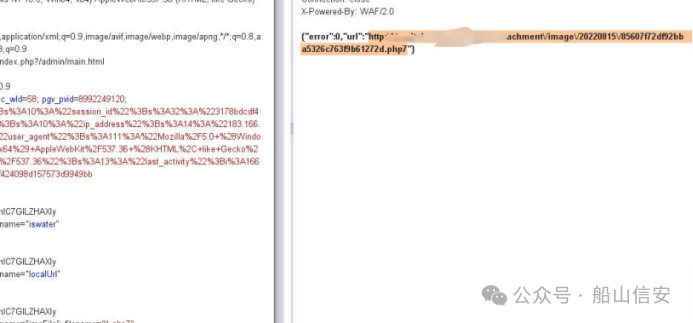

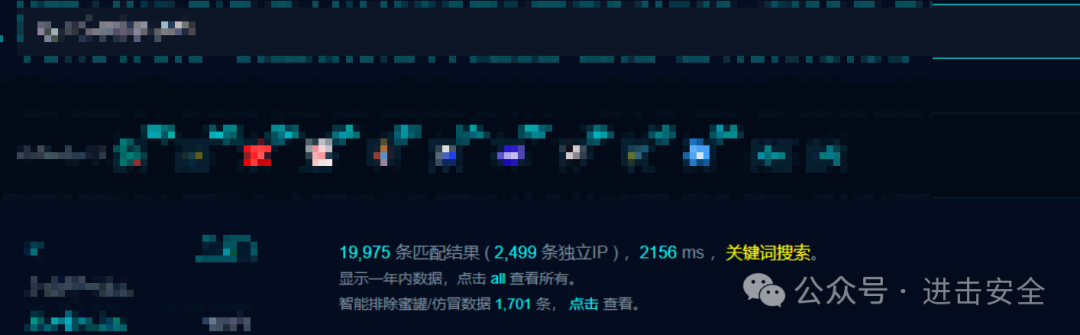

发现被 waf 拦截,该网站存在某 dog(不太好打了)

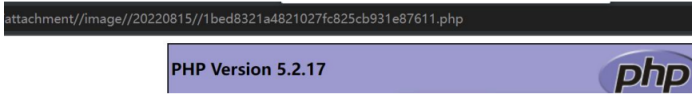

然后我又尝试绕过,虽然php5 php7 等后缀不会被拦截 但是很遗憾 网站并没有解析。

就在我没有思路的时候,我想起了无问AI,看看他能给我什么绕过方法

无问AI:http://chat.wwlib.cn/

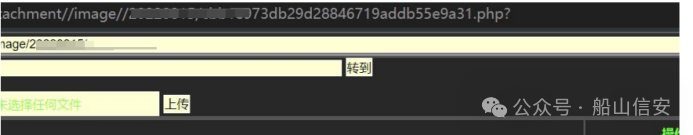

没想到,无问AI给了我很多种绕过方法,随后我通过他提供的通过filename换行来绕过检测,成功上传了文件

随后通过制作图片马,getshell

渗透完毕,交报告

小结:无问AI的功能还是挺好用的,推荐大家使用。

© 版权声明

THE END

暂无评论内容