最新发布第20页

排序

某礼品卡电子券收卡系统存在前台SQL注入漏洞

点击上方蓝字关注我们 并设为星标0x00 前言 一个先进、稳定、功能完善的回收交易平台, 通过技术对接,全面实现线上回收各类虚拟卡。销卡速度快,到账稳定。 解决浪费:直接面对用户回收 出户即...

某地市HW绕WAF后BYpass

到了3月底,又到了攻防演练的时候了,这不,领导又安排我参加某地市hw的红队,虽然百般不情愿,但还是来了。 收集一波资产之后,发现了一个登录页面(我最喜欢登录页面了) 用户名:admin 开...

某CMS前台SQL注入

免责申明本文章仅用于信息安全防御技术分享,因用于其他用途而产生不良后果,作者不承担任何法律责任,请严格遵循中华人民共和国相关法律法规,禁止做一切违法犯罪行为。 一、前言 这个CMS...

【成功复现】Gladinet CentreStack反序列化漏洞(CVE-2025-30406)

网安引领时代,弥天点亮未来 0x00写在前面 本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责! 0x01漏洞介绍 Gladinet Centre...

强网杯青少年专项赛 2024 WriteUp

WEBezGetFlag当我们点击Get Flag时,提示我们请求方式错误F12打开浏览器调试工具,查看数据包发现当点击此按钮时,会对/backend.php文件发起get请求们换成POST请求方式试试curl -X POST http://...

今天来给大家分享源码

import requestsimport jsonimport randomimport reimport timefrom datetime import datetimefrom tqdm import tqdmfrom colorama import Fore, Back, Style, init # 初始化颜色库init(autore...

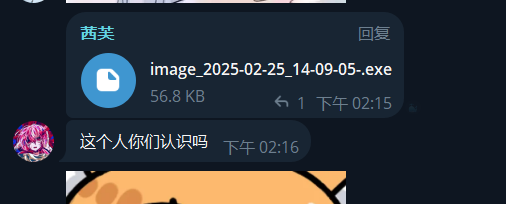

一次钓鱼样本简单解析

本人不太会逆向,只能通过在线沙箱结合虚拟机双击的形式进行样本的分析,还请佬们轻喷()该样本来源于某飞机群聊中一个引人发笑的钓鱼:未免太把人当傻子了,这么大一个.exe谁看不见啊(笑 不...

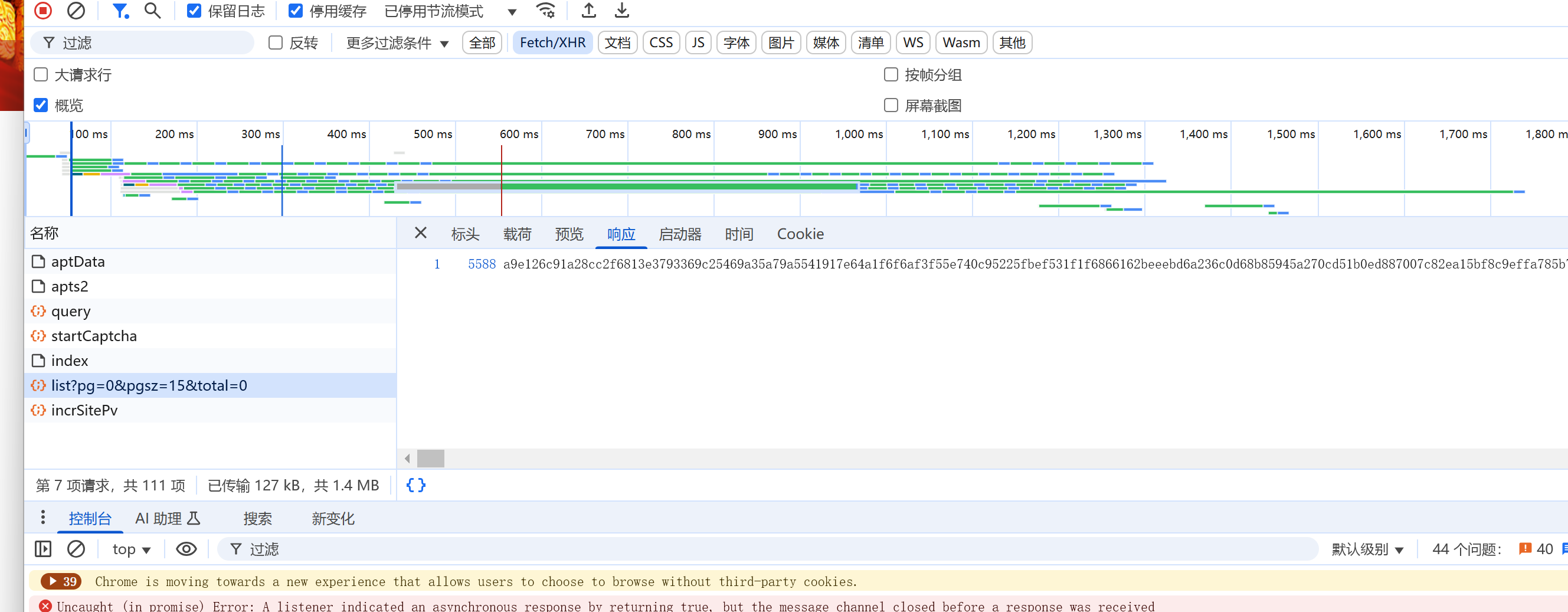

一次简单的js逆向3

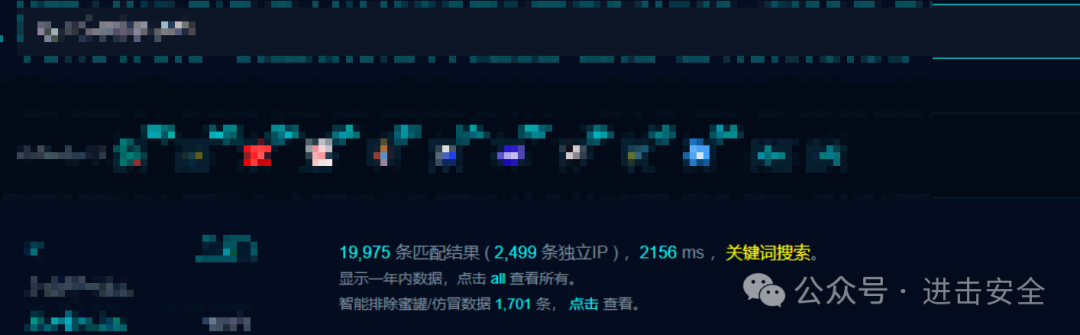

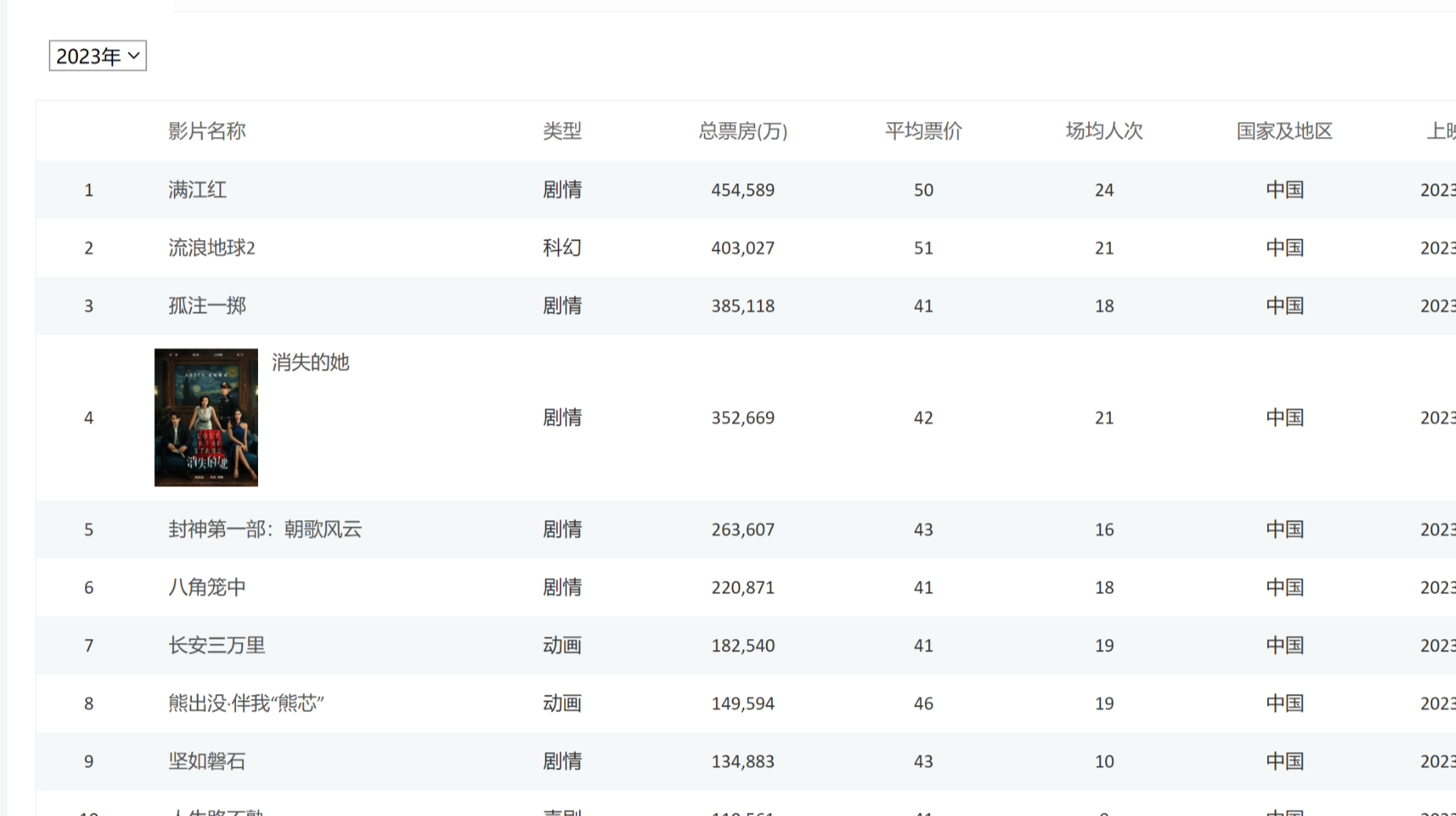

某电影网站发现我选择不同的年份返回不同的页面 并且url不改变应该是采用了懒加载 可以看到就是发送了ajax异步请求那么按上面所述 只需要获取ajax中的data就可以获取这里的数据成功捕获到一个aj...

一次简单的js逆向2

全局搜索sign: 发现有sign值断点调试发现这里的xt(n)就是sign值 n是通过wt(t)进行处理 t就是我们的请求参数本来想跟进wt看怎么处理的 但是肉眼可以看见他只是对参数做了个排序用&连起...

一次简单的js逆向

在挖edu的时候发现一个响应的密文由于密文在响应没有能搜索的关键key 也不想一个个去翻请求堆栈 所以直接搜索了decrypt( 带个翻阅了一下发现如下断点调试了一下一眼aes发现这个t就是我们的...