排序

浅谈逻辑(1):登录

因为实在太闲所以决定写一点面向新手的文章,多数为我个人的理解,有什么不足的话各位师傅可以指正。1.登录登录处做的好的话一般只有弱口令(例如若依),但是当我们遇到二开系统或是自研系统,...

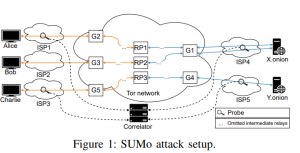

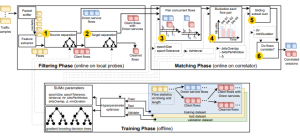

研究者们正在利用sumo攻击来对抗tor的匿名性

Tor 是当今使用的最受欢迎的匿名网络之一。它抵御流关联攻击的能力对于提供强大的匿名性保证非常重要。然而,对 Tor 洋葱服务(以前称为“隐藏服务”)进行流关联攻击的可行性仍然是一个悬而未...

今天来给大家分享源码

import requestsimport jsonimport randomimport reimport timefrom datetime import datetimefrom tqdm import tqdmfrom colorama import Fore, Back, Style, init # 初始化颜色库init(autore...

记一次SRC的前台 sql 注入漏洞

在信息收集时发现一个登录框http://xxxxx/login存在前台 sql 注入漏洞正常访问http://xxxxxxxx/login/sys/user/list?limit=10&offset=0&username=&deptId=&name= 会跳转到登录...

一次钓鱼样本简单解析

本人不太会逆向,只能通过在线沙箱结合虚拟机双击的形式进行样本的分析,还请佬们轻喷()该样本来源于某飞机群聊中一个引人发笑的钓鱼:未免太把人当傻子了,这么大一个.exe谁看不见啊(笑 不...

众测下的SQL注入挖掘

常用手法:单引号报错,双引号正常(对比返回长度)可能存在注入,然后判断数据库类型,套用各数据库语句函数,证明有注,之后可以放入 sqlmap 中跑出注入或者自己写脚本来跑注入存在点:1 常见的...

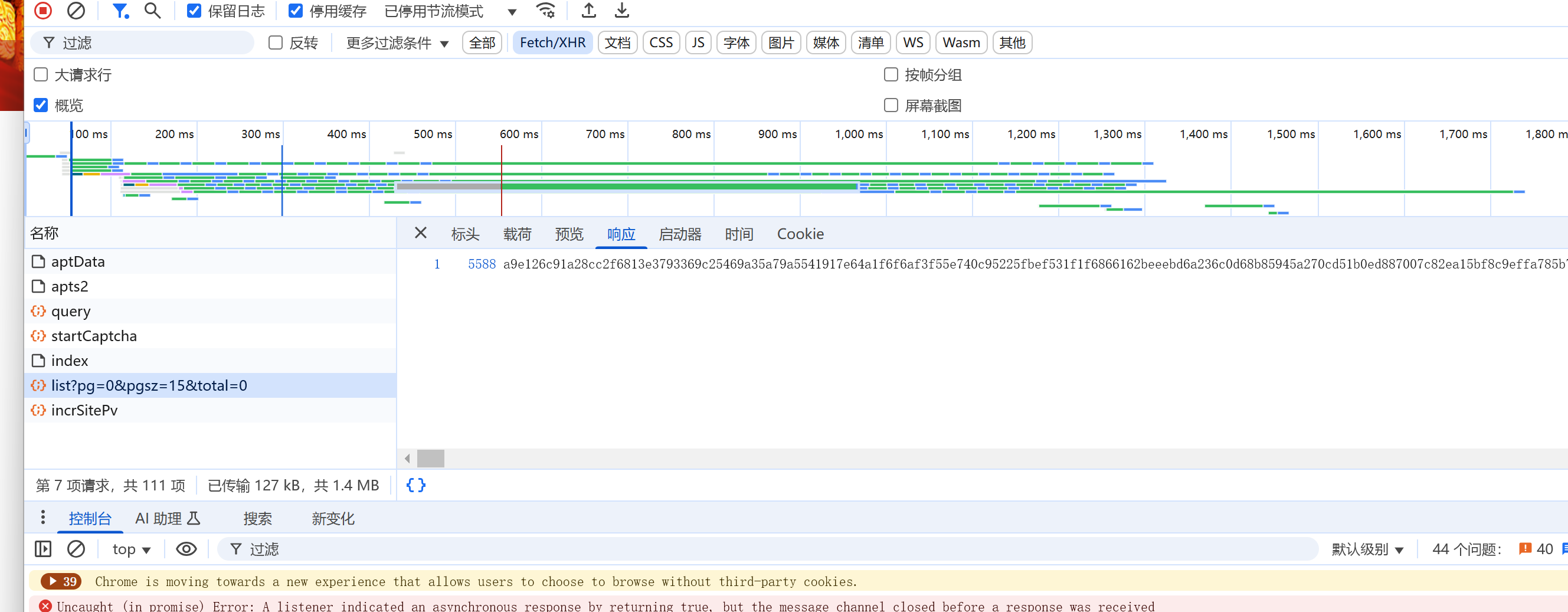

一次简单的js逆向

在挖edu的时候发现一个响应的密文由于密文在响应没有能搜索的关键key 也不想一个个去翻请求堆栈 所以直接搜索了decrypt( 带个翻阅了一下发现如下断点调试了一下一眼aes发现这个t就是我们的...

“红客”or“哄客”——圈内专业技术人士锐评网红真相

如果你是网安圈外人,请转发告知亲友真相防止受骗! 如果你是网安从业者,请转发维护圈内最后一丝清明! 关于作者: 玄道 多地高校/公安/网信办顾问,七年一线红队攻防/安全建设经验,赴港求...